C0161

الادعاء

“اختار تجاهل وعدم إصلاح ثغرة أمنية في myGovID، والتي نشأت لأن بروتوكول المصادقة المختار مُخصص ولا يتوافق مع الممارسات القياسية.”

المصدر الأصلي: Matthew Davis

تاريخ التحليل: 29 Jan 2026

المصادر الأصلية المقدمة

✅ التحقق من الحقائق

### ### ثُغْرَةَ tẖgẖrẗ أُمْنِيَّةٍ ạ̉mnyẗ فِي fy myGovID myGovID - - هُجُومَ hjwm إِعَادَةِ ạ̹ʿạdẗ تَشْغِيلِ tsẖgẖyl الرَّمْزِ ạlrmz

### myGovID Security Vulnerability - Code Replay Attack

يُشِيرُ ysẖyr الْاِدِّعَاءُ ạlạdʿạʾ إِلَى ạ̹ly̱ ثُغْرَةِ tẖgẖrẗ أَمْنِيَّةِ ạ̉mnyẗ حَقِيقِيَّةِ ḥqyqyẗ تَمِّ tm تَحْدِيدِهَا tḥdydhạ فِي fy myGovID myGovID. The claim references a real security vulnerability identified in myGovID.

في fy أغسطس ạ̉gẖsṭs 2024، 2024, اكتشف ạktsẖf الباحثان ạlbạḥtẖạn الأمنيان ạlạ̉mnyạn بن bn فرنجلي frnjly (جامعة (jạmʿẗ ملبورن) mlbwrn) وفانيسا wfạnysạ تيغ tygẖ (المديرة (ạlmdyrẗ التنفيذية ạltnfydẖyẗ لـ l Thinking Thinking Cybersecurity، Cybersecurity, أستاذة ạ̉stạdẖẗ مساعدة msạʿdẗ في fy الجامعة ạljạmʿẗ الوطنية ạlwṭnyẗ الأسترالية) ạlạ̉strạlyẗ) ثغرة tẖgẖrẗ حرجة ḥrjẗ في fy نظام nẓạm مصادقة mṣạdqẗ myGovID myGovID [1]. [1]. In August 2024, security researchers Ben Frengley (University of Melbourne) and Vanessa Teague (CEO of Thinking Cybersecurity, ANU adjunct professor) discovered a critical vulnerability in myGovID's authentication system [1].

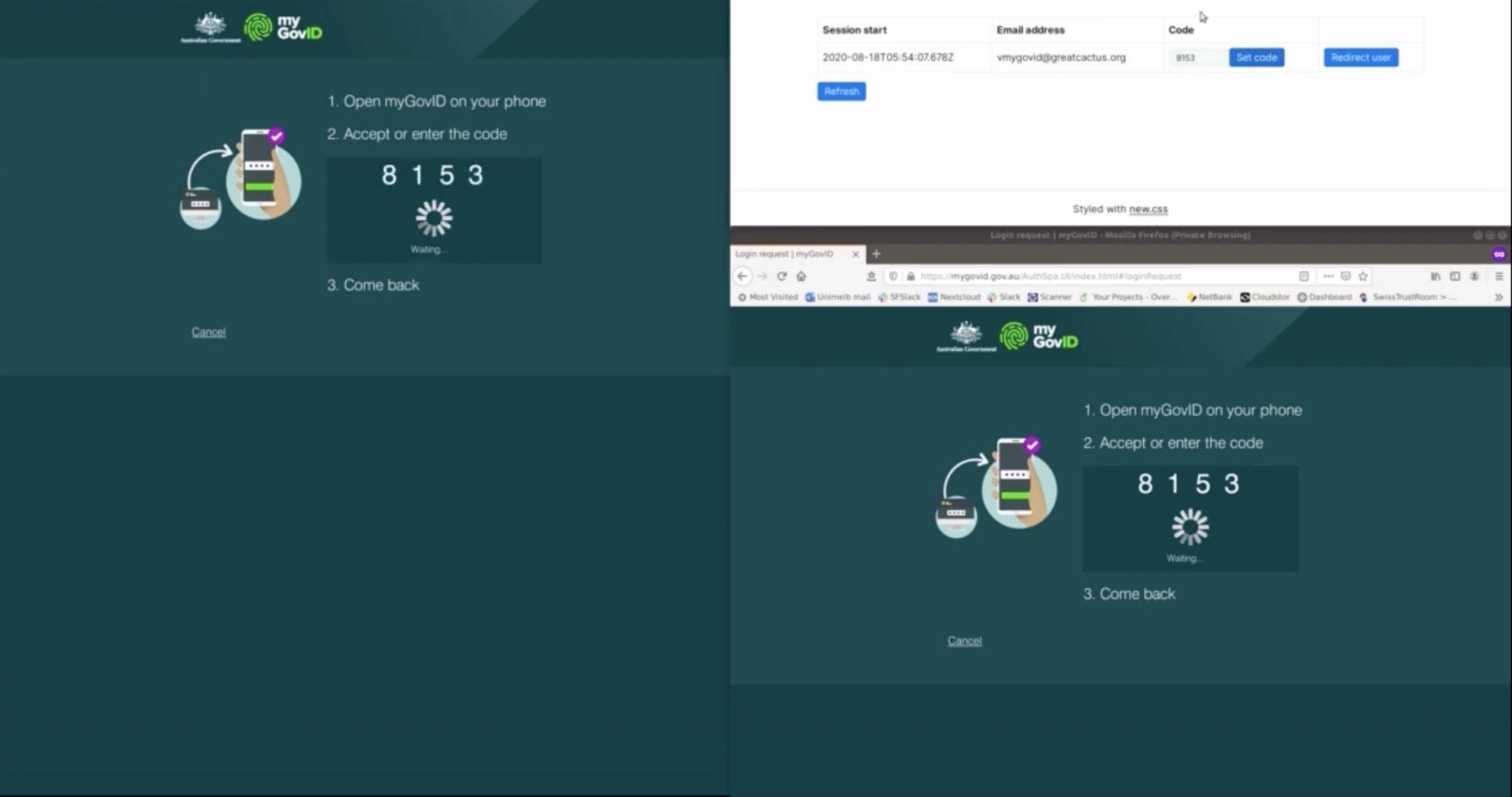

الثغرة ạltẖgẖrẗ هي hy **هجوم **hjwm إعادة ạ̹ʿạdẗ تشغيل tsẖgẖyl الرمز** ạlrmz** يستغل ystgẖl خللاً kẖllạaⁿ تصميمياً tṣmymyạaⁿ أساسياً. ạ̉sạsyạaⁿ. The vulnerability is a **code replay attack** that exploits a fundamental design flaw.

يُمْكِنُ ymkn لِلْمُهَاجِمُ llmhạjm إِعْدَادَ ạ̹ʿdạd مَوْقِعِ mwqʿ وِيبِ wyb مُزَيَّفِ mzyf وَاِلْتِقَاطِ wạltqạṭ عُنْوَانِ ʿnwạn الْبَريدِ ạlbryd الْإلِكْتُرُونِيِّ ạlạ̹lktrwny لِلْمُسْتَخْدَمَ llmstkẖdm. An attacker can set up a fake website and capture a user's email address.

عندما ʿndmạ يبدأ ybdạ̉ المهاجم ạlmhạjm المصادقة ạlmṣạdqẗ في fy بوابة bwạbẗ حكومية ḥkwmyẗ شرعية sẖrʿyẗ باستخدام bạstkẖdạm بريد bryd الضحية، ạlḍḥyẗ, تعرض tʿrḍ البوابة ạlbwạbẗ رقم rqm PIN PIN مكون mkwn من mn 4 4 أرقام. ạ̉rqạm. When the attacker initiates authentication at a legitimate government portal using the victim's email, the portal displays a 4-digit PIN.

ينقل ynql المهاجم ạlmhạjm هذا hdẖạ الرمز ạlrmz إلى ạ̹ly̱ الضحية ạlḍḥyẗ عبر ʿbr الموقع ạlmwqʿ المزيف، ạlmzyf, وعندما wʿndmạ يدخله ydkẖlh الضحية ạlḍḥyẗ في fy تطبيق tṭbyq myGovID، myGovID, يمنحون ymnḥwn المهاجم ạlmhạjm وصولاً wṣwlạaⁿ كاملاً kạmlạaⁿ إلى ạ̹ly̱ الحسابات ạlḥsạbạt الحكومية ạlḥkwmyẗ الشرعية ạlsẖrʿyẗ دون dwn علمهم. ʿlmhm. The attacker relays this PIN to the victim through the fake site, and when the victim enters it into their myGovID app, they unknowingly grant the attacker full access to legitimate government accounts.

ضعف ḍʿf تصميمي tṣmymy حرج ḥrj هو hw أن ạ̉n تطبيق tṭbyq myGovID myGovID **لا **lạ يوفر ywfr أي ạ̉y إشارة ạ̹sẖạrẗ إلى ạ̹ly̱ المنظمة ạlmnẓmẗ التي ạlty تطلب tṭlb المصادقة** ạlmṣạdqẗ** [2]. [2]. A critical design weakness is that the myGovID app provides **no indication of which organization is requesting authentication** [2].

أبلغ ạ̉blgẖ الباحثون ạlbạḥtẖwn عن ʿn هذه hdẖh الثغرة ạltẖgẖrẗ إلى ạ̹ly̱ المديرية ạlmdyryẗ الأسترالية ạlạ̉strạlyẗ للإشارات llạ̹sẖạrạt (ASD) (ASD) في fy 19 19 أغسطس ạ̉gẖsṭs 2024 2024 [3]. [3]. The researchers reported this vulnerability to the Australian Signals Directorate (ASD) on August 19, 2024 [3].

وفقاً wfqạaⁿ لأفضل lạ̉fḍl الممارسات ạlmmạrsạt الصناعية، ạlṣnạʿyẗ, اقترحوا ạqtrḥwạ فترة ftrẗ إفصاح ạ̹fṣạḥ مسؤولة msw̉wlẗ مدتها mdthạ 90 90 يوماً ywmạaⁿ للسماح llsmạḥ للحكومة llḥkwmẗ بالوقت bạlwqt الكافي ạlkạfy لتطوير ltṭwyr وتنفيذ wtnfydẖ إصلاح ạ̹ṣlạḥ قبل qbl الإفصاح ạlạ̹fṣạḥ العام ạlʿạm [1]. [1]. According to industry best practice, they proposed a 90-day responsible disclosure period to allow the government time to develop and implement a fix before public disclosure [1].

### ### رد rd الحكومة: ạlḥkwmẗ: رفض rfḍ الإصلاح ạlạ̹ṣlạḥ ### Government's Response: Refusal to Fix

في fy 18 18 سبتمبر sbtmbr 2024، 2024, التقت ạltqt مكتب mktb الضرائب ạlḍrạỷb الأسترالي ạlạ̉strạly (ATO) (ATO) بالباحثين bạlbạḥtẖyn وأعلنت wạ̉ʿlnt صراحة ṣrạḥẗ أنها ạ̉nhạ **"لا **"lạ تنوي tnwy تغيير tgẖyyr البروتوكول"** ạlbrwtwkwl"** [3]. [3]. On September 18, 2024, the Australian Taxation Office (ATO) met with the researchers and explicitly stated it **"did not intend to change the protocol"** [3].

وهَذَا whdẖạ يَعْنِي yʿny أَنّ ạ̉n الْحُكُومَةِ ạlḥkwmẗ رَفَضَتْ rfḍt مُعَالَجَةُ mʿạljẗ الثُّغْرَةِ ạltẖgẖrẗ. This means the government declined to remediate the vulnerability.

بالإضافة bạlạ̹ḍạfẗ إلى ạ̹ly̱ ذلك، dẖlk, وصف wṣf مكتب mktb الضرائب ạlḍrạỷb الأسترالي ạlạ̉strạly الثغرة ạltẖgẖrẗ بأنها bạ̉nhạ "قضية "qḍyẗ توعية twʿyẗ عامة" ʿạmẗ" أكثر ạ̉ktẖr من mn كونها kwnhạ خللاً kẖllạaⁿ تقنياً tqnyạaⁿ يتطلب ytṭlb تغييرات tgẖyyrạt في fy البروتوكول ạlbrwtwkwl [3]. [3]. Additionally, the ATO characterized the vulnerability as "more of a public awareness issue" rather than a technical flaw requiring protocol changes [3].

أصدر ạ̉ṣdr مكتب mktb الضرائب ạlḍrạỷb الأسترالي ạlạ̉strạly أيضاً ạ̉yḍạaⁿ بيانات byạnạt تدعي tdʿy أن ạ̉n myGovID myGovID "أكثر "ạ̉ktẖr أماناً ạ̉mạnạaⁿ من mn أي ạ̉y بيانات byạnạt اعتماد"، ạʿtmạd", متجاهلاً mtjạhlạaⁿ مخاوف mkẖạwf الباحثين ạlbạḥtẖyn [4]. [4]. The ATO also issued statements claiming myGovID was "more secure than any credential," dismissing researcher concerns [4].

بعد bʿd رفض rfḍ الحكومة ạlḥkwmẗ إصلاح ạ̹ṣlạḥ الثغرة، ạltẖgẖrẗ, أعلن ạ̉ʿln الباحثون ạlbạḥtẖwn عن ʿn نتائجهم ntạỷjhm علناً ʿlnạaⁿ في fy 21 21 سبتمبر sbtmbr 2024 2024 - - منشورين mnsẖwryn نتائجهم ntạỷjhm على ʿly̱ الرغم ạlrgẖm من mn اقتراحهم ạqtrạḥhm فترة ftrẗ إفصاح ạ̹fṣạḥ مسؤولة msw̉wlẗ [2]. [2]. After the government refused to fix the vulnerability, the researchers went public on September 21, 2024 - publishing their findings despite having proposed a responsible disclosure period [2].

حذر ḥdẖr الباحثون ạlbạḥtẖwn الأمنيون ạlạ̉mnywn صراحة ṣrạḥẗ الجمهور ạljmhwr من mn عدم ʿdm استخدام ạstkẖdạm myGovID myGovID حتى ḥty̱ يتم ytm إصلاح ạ̹ṣlạḥ خلل kẖll تسجيل tsjyl الدخول ạldkẖwl [1]. [1]. The security researchers explicitly warned the public not to use myGovID until the login flaw was fixed [1].

### ### أَدَلَّةَ ạ̉dlẗ دَاعِمَةَ dạʿmẗ مِن mn المombudsman ạlmombudsman ### Supporting Evidence from Ombudsman

في fy أغسطس ạ̉gẖsṭs 2024، 2024, نشر nsẖr المombudsman ạlmombudsman الأسترالي ạlạ̉strạly تقرير tqryr "Keeping "Keeping myGov myGov Secure"، Secure", الذي ạldẖy حدد ḥdd عدة ʿdẗ نقاط nqạṭ ضعف ḍʿf أمنية ạ̉mnyẗ في fy أنظمة ạ̉nẓmẗ myGov/myGovID، myGov/myGovID, بما bmạ في fy ذلك dẖlk معايير mʿạyyr إثبات ạ̹tẖbạt الهوية ạlhwyẗ غير gẖyr المتسقة، ạlmtsqẗ, وضوابط wḍwạbṭ أمنية ạ̉mnyẗ محدودة mḥdwdẗ لربط lrbṭ الحسابات ạlḥsạbạt غير gẖyr المصرح ạlmṣrḥ به، bh, وحالات wḥạlạt من mn احتياليون ạḥtyạlywn يعيدون yʿydwn توجيه twjyh مدفوعات mdfwʿạt المعاشات ạlmʿạsẖạt ويقدمون wyqdmwn مطالبات mṭạlbạt إعانات ạ̹ʿạnạt زائفة zạỷfẗ [5]. [5]. In August 2024, the Australian Ombudsman published the "Keeping myGov Secure" report, which identified multiple security deficiencies in myGov/myGovID systems, including inconsistent proof-of-identity standards, limited security controls for unauthorized account linking, and instances of fraudsters redirecting pension payments and submitting false benefit claims [5].

وافقت wạfqt Services Services Australia Australia على ʿly̱ هذه hdẖh التوصيات ạltwṣyạt في fy أواخر ạ̉wạkẖr يوليو ywlyw 2024 2024 ولكنها wlknhạ أجلت ạ̉jlt التنفيذ ạltnfydẖ إلى ạ̹ly̱ أوائل ạ̉wạỷl 2025، 2025, مما mmạ يشير ysẖyr إلى ạ̹ly̱ عدم ʿdm اتخاذ ạtkẖạdẖ أي ạ̉y إجراء ạ̹jrạʾ فوري fwry في fy الأمور ạlạ̉mwr الأمنية ạlạ̉mnyẗ العاجلة ạlʿạjlẗ [5]. [5]. Services Australia agreed to these recommendations in late July 2024 but deferred implementation to early 2025, indicating no immediate action was taken on urgent security matters [5].

السياق المفقود

### ### 1. 1. وصف wṣf البروتوكول ạlbrwtwkwl "المُخصص" "ạlmukẖṣṣ" دقيق dqyq

### 1. The "Bespoke" Authentication Protocol is Accurate

يَصِفُ yṣf الْاِدِّعَاءُ ạlạdʿạʾ بِدِقَّةِ bdqẗ برُوتُوكُولِ brwtwkwl مُصَادَقَةِ mṣạdqẗ myGovID myGovID بأَنّهُ bạ̉nh غَيْرَ gẖyr قِيَاسِيٍّ qyạsy. The claim accurately characterizes myGovID's authentication protocol as non-standard. myGovID uses the **Trusted Digital Identity Framework (TDIF)**, which is a proprietary, bespoke system specific to Australia - not OpenID Connect, OAuth 2.0, or other internationally recognized standards [6].

يستخدم ystkẖdm myGovID myGovID **إطار **ạ̹ṭạr الهوية ạlhwyẗ الرقمية ạlrqmyẗ الموثوقة ạlmwtẖwqẗ (TDIF)**، (TDIF)**, وهو whw نظام nẓạm مملوك mmlwk ومُخصص wmukẖṣṣ خاص kẖạṣ بأستراليا bạ̉strạlyạ - - وليس wlys OpenID OpenID Connect Connect أو ạ̉w OAuth OAuth 2.0 2.0 أو ạ̉w معايير mʿạyyr دولية dwlyẗ معترف mʿtrf بها bhạ أخرى ạ̉kẖry̱ [6]. [6]. Security researchers have recommended that the TDIF framework be deprecated and replaced with standard protocols like OpenID Connect [2].

أوصى ạ̉wṣy̱ الباحثون ạlbạḥtẖwn الأمنيون ạlạ̉mnywn بأن bạ̉n يتم ytm إهمال ạ̹hmạl إطار ạ̹ṭạr عمل ʿml TDIF TDIF واستبداله wạstbdạlh ببروتوكولات bbrwtwkwlạt قياسية qyạsyẗ مثل mtẖl OpenID OpenID Connect Connect [2]. [2]. ### 2. Protocol Design vs. Implementation Issues

### ### 2. 2. قضايا qḍạyạ تصميم tṣmym البروتوكول ạlbrwtwkwl مقابل mqạbl قضايا qḍạyạ التنفيذ ạltnfydẖ While the vulnerability exists, there is a technical distinction worth noting: the fundamental flaw appears to stem from the protocol's design (the lack of context about who is requesting authentication in the myGovID app), not necessarily implementation errors.

على ʿly̱ الرغم ạlrgẖm من mn وجود wjwd الثغرة، ạltẖgẖrẗ, هناك hnạk تمييز tmyyz تقني tqny يستحق ystḥq الملاحظة: ạlmlạḥẓẗ: الخلل ạlkẖll الأساسي ạlạ̉sạsy يبدو ybdw أنه ạ̉nh ينبع ynbʿ من mn تصميم tṣmym البروتوكول ạlbrwtwkwl (نقص (nqṣ السياق ạlsyạq حول ḥwl من mn يطلب yṭlb المصادقة ạlmṣạdqẗ في fy تطبيق tṭbyq myGovID)، myGovID), وليس wlys بالضرورة bạlḍrwrẗ أخطاء ạ̉kẖṭạʾ تنفيذ. tnfydẖ. However, this distinction does not diminish the validity of the claim - a flawed protocol design is still a flaw that requires fixing.

ومع wmʿ ذلك، dẖlk, لا lạ يقلل yqll هذا hdẖạ التمييز ạltmyyz من mn صحة ṣḥẗ الادعاء ạlạdʿạʾ - - فتصميم ftṣmym البروتوكول ạlbrwtwkwl المعيب ạlmʿyb لا lạ يزال yzạl خللاً kẖllạaⁿ يتطلب ytṭlb الإصلاح. ạlạ̹ṣlạḥ. ### 3. Timeline and Context

### ### 3. 3. الجدول ạljdwl الزمني ạlzmny والسياق wạlsyạq The vulnerability discovery occurred late in the Coalition government's tenure.

حَدَثَ ḥdtẖ اِكْتِشَافُ ạktsẖạf الثُّغْرَةِ ạltẖgẖrẗ فِي fy أواخر ạ̉wạkẖr فَتْرَةَ ftrẗ حُكُومَةِ ḥkwmẗ الْاِئْتِلَاَفِ ạlạỷtlạf. The Coalition was voted out of office in May 2022.

تَمَّ tm التَّصْوِيتُ ạltṣwyt عَلَى ʿly̱ إِخْرَاجِ ạ̹kẖrạj الْاِئْتِلَاَفِ ạlạỷtlạf مِن mn الْحُكُومَةِ ạlḥkwmẗ فِي fy مَايُوِ mạyw 2022 2022. The vulnerability was discovered in August 2024 by the Albanese Labor government.

تَمَّ tm اِكْتِشَافُ ạktsẖạf الثُّغْرَةِ ạltẖgẖrẗ فِي fy أُغُسْطُسِ ạ̉gẖsṭs 2024 2024 مِن mn قَبْل qbl حُكُومَةِ ḥkwmẗ ألبانيز ạ̉lbạnyz الْعُمَّالِيَّةَ ạlʿmạlyẗ. This means:

- The Coalition government (2013-2022) would not have made the September 2024 decision to refuse remediation

- The current (Labor) government inherited myGovID and made the decision not to change the protocol [3]

However, the claim may be referring to the Coalition government's original decision to develop and deploy myGovID using a bespoke, non-standard protocol rather than established industry standards - which would have been a decision made during the Coalition's time in office (2013-2022).

وهذا whdẖạ يعني: yʿny: - - لم lm تكن tkn حكومة ḥkwmẗ الائتلاف ạlạỷtlạf (2013-2022) (2013-2022) لتتخذ lttkẖdẖ قرار qrạr سبتمبر sbtmbr 2024 2024 برفض brfḍ المعالجة ạlmʿạljẗ - - الحكومة ạlḥkwmẗ الحالية ạlḥạlyẗ (العمالية) (ạlʿmạlyẗ) ورثت wrtẖt myGovID myGovID واتخذت wạtkẖdẖt القرار ạlqrạr بعدم bʿdm تغيير tgẖyyr البروتوكول ạlbrwtwkwl [3] [3] ومع wmʿ ذلك، dẖlk, قد qd يشير ysẖyr الادعاء ạlạdʿạʾ إلى ạ̹ly̱ قرار qrạr حكومة ḥkwmẗ الائتلاف ạlạỷtlạf الأصلي ạlạ̉ṣly بتطوير btṭwyr ونشر wnsẖr myGovID myGovID باستخدام bạstkẖdạm بروتوكول brwtwkwl مُخصص mukẖṣṣ غير gẖyr قياسي qyạsy بدلاً bdlạaⁿ من mn معايير mʿạyyr الصناعة ạlṣnạʿẗ المعمول ạlmʿmwl بها bhạ - - وهو whw ما mạ كان kạn قراراً qrạrạaⁿ اتخذ ạtkẖdẖ خلال kẖlạl فترة ftrẗ الائتلاف ạlạỷtlạf في fy الحكم ạlḥkm (2013-2022). (2013-2022). تقييم مصداقية المصدر

### ### المصدر ạlmṣdr الأصلي: ạlạ̉ṣly: Thinking Thinking Cybersecurity Cybersecurity

### Original Source: Thinking Cybersecurity

المصدر ạlmṣdr الأصلي ạlạ̉ṣly المقدم ạlmqdm (Thinking (Thinking Cybersecurity) Cybersecurity) هو hw منظمة mnẓmẗ يقودها yqwdhạ فانيسا fạnysạ تيغ، tygẖ, أحد ạ̉ḥd الباحثين ạlbạḥtẖyn الذين ạldẖyn اكتشفوا ạktsẖfwạ الثغرة. ạltẖgẖrẗ. The original source provided (Thinking Cybersecurity) is an organization led by Vanessa Teague, one of the researchers who discovered the vulnerability.

هَذَا hdẖạ يَخْلُقُ ykẖlq مَصْدَرَا mṣdrạaⁿ مُبَاشِرَا mbạsẖrạaⁿ عَلَى ʿly̱ الثُّغْرَةِ ạltẖgẖrẗ نَفْسهَا nfshạ. This creates a direct source on the vulnerability itself.

فانيسا fạnysạ تيغ tygẖ هي: hy: - - أستاذة ạ̉stạdẖẗ مساعدة msạʿdẗ في fy الجامعة ạljạmʿẗ الوطنية ạlwṭnyẗ الأسترالية ạlạ̉strạlyẗ وباحثة wbạḥtẖẗ أمنية ạ̉mnyẗ - - صوت ṣwt أكاديمي ạ̉kạdymy موثوق mwtẖwq في fy الأمن ạlạ̉mn السيبراني ạlsybrạny - - نشرت nsẖrt عملاً ʿmlạaⁿ مراجعاً mrạjʿạaⁿ من mn النظراء ạlnẓrạʾ حول ḥwl أمن ạ̉mn الانتخابات ạlạntkẖạbạt والأنظمة wạlạ̉nẓmẗ الرقمية ạlrqmyẗ [7] [7] ومع wmʿ ذلك، dẖlk, كأحد kạ̉ḥd الباحثين ạlbạḥtẖyn الذين ạldẖyn يبلغون yblgẖwn عن ʿn اكتشافهم ạktsẖạfhm الخاص، ạlkẖạṣ, هناك hnạk تحيز tḥyz متأصل mtạ̉ṣl لصالح lṣạlḥ التأكيد ạltạ̉kyd على ʿly̱ خطورة kẖṭwrẗ الثغرة. ạltẖgẖrẗ. Vanessa Teague is:

- An ANU adjunct professor and security researcher

- A credible academic voice in cybersecurity

- Has published peer-reviewed work on electoral security and digital systems [7]

However, as one of the researchers reporting on their own finding, there is inherent bias in favor of emphasizing the vulnerability's severity.

### ### الْمُصَادَرَ ạlmṣạdr الْأَسَاسِيَّةَ ạlạ̉sạsyẗ حَوْل ḥwl هَذِه hdẖh الْقَضِيَّةِ ạlqḍyẗ ### Primary Sources on This Issue

المصادر ạlmṣạdr الأكثر ạlạ̉ktẖr موثوقية mwtẖwqyẗ هي: hy: - - **وسائل **wsạỷl الإعلام ạlạ̹ʿlạm التقنية** ạltqnyẗ** (iTnews، (iTnews, InnovationAus): InnovationAus): صحافة ṣḥạfẗ تقنية tqnyẗ أسترالية ạ̉strạlyẗ تغطي tgẖṭy اكتشاف ạktsẖạf الثغرة ạltẖgẖrẗ واستجابة wạstjạbẗ الحكومة ạlḥkwmẗ [1][3] [1][3] - - **مصادر **mṣạdr حكومية** ḥkwmyẗ** (تقرير (tqryr الombudsman، ạlombudsman, بيانات byạnạt مكتب mktb الضرائب ạlḍrạỷb الأسترالي): ạlạ̉strạly): توثيق twtẖyq رسمي rsmy لمخاوف lmkẖạwf الأمن ạlạ̉mn ومواقف wmwạqf الحكومة ạlḥkwmẗ [4][5] [4][5] - - **البحث **ạlbḥtẖ الأمني** ạlạ̉mny** (Thinking (Thinking Cybersecurity، Cybersecurity, توثيق twtẖyq الباحثين ạlbạḥtẖyn التقني): ạltqny): تحليل tḥlyl أكاديمي ạ̉kạdymy وأمني wạ̉mny مهني mhny [2] [2] الادعاء ạlạdʿạʾ مدعوم mdʿwm جيداً jydạaⁿ من mn قبل qbl صحافة ṣḥạfẗ التكنولوجيا ạltknwlwjyạ السائدة ạlsạỷdẗ والتقارير wạltqạryr الحكومية، ạlḥkwmyẗ, وليس wlys معتمداً mʿtmdạaⁿ بشكل bsẖkl أساسي ạ̉sạsy على ʿly̱ مصدر mṣdr واحد wạḥd حزبي. ḥzby. The most reliable sources are:

- **Technology news outlets** (iTnews, InnovationAus): Mainstream Australian tech journalism covering the vulnerability discovery and government response [1][3]

- **Government sources** (Ombudsman report, ATO statements): Official documentation of security concerns and government positions [4][5]

- **Security research** (Thinking Cybersecurity, researchers' technical documentation): Academic and professional security analysis [2]

The claim is well-supported by mainstream technology journalism and government reports, not primarily dependent on a single partisan source.

⚖️

مقارنة حزب العمال

### ### هل hl تبنت tbnt العمال ạlʿmạl نفس nfs المقاربات ạlmqạrbạt المُخصصة ạlmukẖṣṣẗ للمصادقة؟ llmṣạdqẗ?

### Did Labor Adopt Similar Bespoke Authentication Approaches?

لم lm تكن tkn العمال ạlʿmạl في fy الحكومة ạlḥkwmẗ عندما ʿndmạ تم tm تطوير tṭwyr myGovID myGovID (حكمت (ḥkmt الائتلاف ạlạỷtlạf 2013-2022). 2013-2022). Labor was not in government when myGovID was developed (Coalition governed 2013-2022).

ورثت wrtẖt حكومة ḥkwmẗ العمال ạlʿmạl نظام nẓạm myGovID myGovID عندما ʿndmạ تولت twlt المنصب ạlmnṣb في fy مايو mạyw 2022. 2022. **ومع **wmʿ ذلك**، dẖlk**, المقارنة ạlmqạrnẗ الأكثر ạlạ̉ktẖr صلة ṣlẗ هي: hy: **كيف **kyf ردت rdt العمال ạlʿmạl على ʿly̱ الثغرة ạltẖgẖrẗ المكتشفة؟** ạlmktsẖfẗ?** كما kmạ ذكر dẖkr أعلاه، ạ̉ʿlạh, تم tm اتخاذ ạtkẖạdẖ القرار ạlqrạr بـ b "عدم "ʿdm النية ạlnyẗ في fy تغيير tgẖyyr البروتوكول" ạlbrwtwkwl" في fy سبتمبر sbtmbr 2024 2024 من mn قبل qbl **مكتب **mktb الضرائب ạlḍrạỷb الأسترالي ạlạ̉strạly التابع ạltạbʿ لحكومة lḥkwmẗ العمال**، ạlʿmạl**, وليس wlys الائتلاف. ạlạỷtlạf. The Labor government inherited the myGovID system when they took office in May 2022.

**However**, the more relevant comparison is: **How did Labor respond to the discovered vulnerability?**

As noted above, the decision to "not intend to change the protocol" in September 2024 was made by the **Labor government's ATO**, not the Coalition.

هذا hdẖạ يشير ysẖyr إلى ạ̹ly̱ أن ạ̉n كلتا kltạ الحكومتين ạlḥkwmtyn (الائتلاف (ạlạỷtlạf للتطوير lltṭwyr الأصلي، ạlạ̉ṣly, والعمال wạlʿmạl للاستجابة llạstjạbẗ للثغرة lltẖgẖrẗ المكتشفة) ạlmktsẖfẗ) اتخذت ạtkẖdẖt قرارات qrạrạt مشكوكاً msẖkwkạaⁿ فيها fyhạ في fy الأمن ạlạ̉mn السيبراني ạlsybrạny فيما fymạ يتعلق ytʿlq بـ b myGovID. myGovID. This indicates both governments (Coalition for original development, Labor for response to the discovered vulnerability) made questionable cybersecurity decisions regarding myGovID.

### ### مُقَارَبَةَ mqạrbẗ الْعُمَّالِ ạlʿmạl لِلْهُوِيَّةَ llhwyẗ الرَّقْمِيَّةَ ạlrqmyẗ ### Labor's Approach to Digital Identity

سعت sʿt العمال ạlʿmạl إلى ạ̹ly̱ الاستمرار ạlạstmrạr في fy تطوير tṭwyr myGovID myGovID (تم (tm إعادة ạ̹ʿạdẗ تسميته tsmyth بـ b "myID" "myID" في fy نوفمبر nwfmbr 2024) 2024) ضمن ḍmn نظام nẓạm الهوية ạlhwyẗ الرقمية. ạlrqmyẗ. Labor has pursued continued development of myGovID (rebranded as "myID" in November 2024) under a digital identity scheme.

لم lm تتخلى ttkẖly̱ العمال ạlʿmạl عن ʿn إطار ạ̹ṭạr عمل ʿml TDIF TDIF المُخصص ạlmukẖṣṣ بل bl استمرت ạstmrt في fy العمل ạlʿml ضمنه ḍmnh [8]. [8]. Labor has not abandoned the bespoke TDIF framework but instead continued operating within it [8].

هَذَا hdẖạ يُشِيرُ ysẖyr إِلَى ạ̹ly̱ أَنّ ạ̉n الْعُمَّالِ ạlʿmạl قَد qd تَتَحَمَّلُ ttḥml بَعْضُ bʿḍ الْمَسْؤُولِيَّةِ ạlmsw̉wlyẗ عَن ʿn عَدَمِ ʿdm مُعَالَجَةِ mʿạljẗ الثُّغْرَةِ ạltẖgẖrẗ الْمِعْمَارِيَّةِ ạlmʿmạryẗ بِمُجَرَّدِ bmjrd اِكْتِشَافِهَا ạktsẖạfhạ تَحْت tḥt إِشْرَافِهَا ạ̹sẖrạfhạ. This suggests Labor may bear some responsibility for not addressing the architectural vulnerability once it was discovered under their watch.

🌐

منظور متوازن

### ### قرار qrạr تصميم tṣmym الائتلاف ạlạỷtlạf (2013-2022) (2013-2022)

### The Coalition's Design Decision (2013-2022)

عندما ʿndmạ قررت qrrt حكومة ḥkwmẗ الائتلاف ạlạỷtlạf تطوير tṭwyr myGovID myGovID باستخدام bạstkẖdạm بروتوكول brwtwkwl مصادقة mṣạdqẗ مملوك mmlwk ومُخصص wmukẖṣṣ (TDIF) (TDIF) بدلاً bdlạaⁿ من mn تبني tbny البروتوكولات ạlbrwtwkwlạt القياسية ạlqyạsyẗ المعترف ạlmʿtrf بها bhạ دولياً dwlyạaⁿ مثل mtẖl OpenID OpenID Connect، Connect, مثل mtẖl هذا hdẖạ قراراً qrạrạaⁿ معمارياً mʿmạryạaⁿ مشكوكاً msẖkwkạaⁿ فيه. fyh. When the Coalition government decided to develop myGovID using a proprietary, bespoke authentication protocol (TDIF) rather than adopting internationally standard protocols like OpenID Connect, this represented a questionable architectural decision.

كانت kạnt الأسباب ạlạ̉sbạb وراء wrạʾ هذا hdẖạ الاختيار ạlạkẖtyạr على ʿly̱ الأرجح: ạlạ̉rjḥ: - - الرغبة ạlrgẖbẗ في fy حل ḥl أسترالي ạ̉strạly فريد fryd مخصص mkẖṣṣ للاحتياجات llạḥtyạjạt الحكومية ạlḥkwmyẗ المحددة ạlmḥddẗ - - مخاوف mkẖạwf محتملة mḥtmlẗ تتعلق ttʿlq بالسيادة bạlsyạdẗ الوطنية ạlwṭnyẗ (عدم (ʿdm الاعتماد ạlạʿtmạd على ʿly̱ المعايير ạlmʿạyyr الدولية) ạldwlyẗ) - - السيطرة ạlsyṭrẗ المدركة ạlmdrkẗ على ʿly̱ أمان ạ̉mạn النظام ạlnẓạm وعملياته wʿmlyạth ومع wmʿ ذلك، dẖlk, يجادل yjạdl الخبراء ạlkẖbrạʾ الأمنيون ạlạ̉mnywn بأن bạ̉n أنظمة ạ̉nẓmẗ المصادقة ạlmṣạdqẗ المُخصصة ạlmukẖṣṣẗ أكثر ạ̉ktẖr خطورة kẖṭwrẗ بطبيعتها bṭbyʿthạ لأنها: lạ̉nhạ: - - تتلقى ttlqy̱ مراجعة mrạjʿẗ أمنية ạ̉mnyẗ خارجية kẖạrjyẗ محدودة mḥdwdẗ مقارنة mqạrnẗ بالمعايير bạlmʿạyyr المستخدمة ạlmstkẖdmẗ على ʿly̱ نطاق nṭạq واسع wạsʿ - - لا lạ تستفيد tstfyd من mn سنوات snwạt اكتشاف ạktsẖạf الثغرات ạltẖgẖrạt وترقيعها wtrqyʿhạ من mn قبل qbl المجتمع ạlmjtmʿ - - تزيد tzyd من mn احتمالية ạḥtmạlyẗ وجود wjwd عيوب ʿywb تصميمية tṣmymyẗ مثل mtẖl تلك tlk المكتشفة ạlmktsẖfẗ في fy 2024 2024 [2] [2] **الممارسة **ạlmmạrsẗ الأمنية ạlạ̉mnyẗ القياسية ạlqyạsyẗ هي hy استخدام ạstkẖdạm بروتوكولات brwtwkwlạt مثبتة mtẖbtẗ ومدققة wmdqqẗ على ʿly̱ نطاق nṭạq واسع wạsʿ ما mạ لم lm يكن ykn هناك hnạk سبب sbb مقنع mqnʿ لعدم lʿdm القيام ạlqyạm بذلك.** bdẖlk.** The reasons for this choice were likely:

- Desire for a uniquely Australian solution tailored to specific government needs

- Potential national sovereignty concerns (not relying on international standards)

- Perceived control over the system's security and operations

However, security experts argue that bespoke authentication systems are inherently riskier because they:

- Have limited external security review compared to widely-used standards

- Don't benefit from years of community vulnerability discovery and patching

- Increase the chance of design flaws like the one discovered in 2024 [2]

**Standard security practice is to use proven, widely-audited protocols unless there is a compelling reason not to.**

### ### اِسْتِجَابَةَ ạstjạbẗ الْحُكُومَةِ ạlḥkwmẗ لِلثُّغْرَةَ lltẖgẖrẗ الْمُكْتَشِفَةَ ạlmktsẖfẗ ### The Government's Response to the Discovered Vulnerability

الأكثر ạlạ̉ktẖr إشكالية ạ̹sẖkạlyẗ من mn اختيار ạkẖtyạr التصميم ạltṣmym الأصلي ạlạ̉ṣly كانت kạnt الاستجابة ạlạstjạbẗ عند ʿnd اكتشاف ạktsẖạf الثغرة: ạltẖgẖrẗ: **خلال **kẖlạl حكومة ḥkwmẗ الائتلاف ạlạỷtlạf (2013-2022):** (2013-2022):** - - كان kạn الائتلاف ạlạỷtlạf قد qd نشر nsẖr وشغل wsẖgẖl myGovID myGovID ولكن wlkn لم lm يتم ytm اكتشاف ạktsẖạf الثغرة ạltẖgẖrẗ حتى ḥty̱ 2024 2024 (بعد (bʿd خسارتهم kẖsạrthm للمنصب) llmnṣb) **خلال **kẖlạl حكومة ḥkwmẗ العمال ạlʿmạl (من (mn سبتمبر sbtmbr 2024 2024 فصاعداً):** fṣạʿdạaⁿ):** - - أعلن ạ̉ʿln مكتب mktb الضرائب ạlḍrạỷb الأسترالي ạlạ̉strạly صراحة ṣrạḥẗ رفضه rfḍh إصلاح ạ̹ṣlạḥ الثغرة ạltẖgẖrẗ المعروفة، ạlmʿrwfẗ, مؤكداً mw̉kdạaⁿ أنهم ạ̉nhm "لا "lạ ينوون ynwwn تغيير tgẖyyr البروتوكول" ạlbrwtwkwl" - - أهانت ạ̉hạnt الحكومة ạlḥkwmẗ الثغرة ạltẖgẖrẗ باعتبارها bạʿtbạrhạ "قضية "qḍyẗ توعية twʿyẗ عامة" ʿạmẗ" بدلاً bdlạaⁿ من mn خلل kẖll تصميمي tṣmymy تقني tqny - - لم lm يتم ytm الإعلان ạlạ̹ʿlạn عن ʿn أي ạ̉y جدول jdwl زمني zmny أو ạ̉w خطة kẖṭẗ للمعالجة llmʿạljẗ - - استمر ạstmr النظام ạlnẓạm في fy العمل ạlʿml مع mʿ الثغرة ạltẖgẖrẗ المعروفة ạlmʿrwfẗ More problematic than the original design choice was the response when the vulnerability was discovered:

**During Coalition government (2013-2022):**

- The Coalition would have deployed and operated myGovID but the vulnerability wasn't discovered until 2024 (after their loss of office)

**During Labor government (September 2024 onward):**

- The ATO explicitly refused to fix the known vulnerability, stating they "did not intend to change the protocol"

- The government dismissed it as a "public awareness issue" rather than a technical design flaw

- No remediation timeline or plan was announced

- The system continued to operate with the known vulnerability

### ### مَنْظُورَ mnẓwr الْخُبَرَاءِ ạlkẖbrạʾ وَالْمُؤَسَّسَاتِ wạlmw̉ssạt ### Expert and Institutional Perspectives

يعزز yʿzz تقرير tqryr الombudsman ạlombudsman أن ạ̉n أمان ạ̉mạn myGov/myGovID myGov/myGovID غير gẖyr كافٍ، kạfiⁿ, مع mʿ موافقة mwạfqẗ الحكومة ạlḥkwmẗ فقط fqṭ على ʿly̱ معالجة mʿạljẗ نقاط nqạṭ الضعف ạlḍʿf في fy 2025 2025 [5]. [5]. The Ombudsman's report reinforces that myGov/myGovID security is inadequate, with the government only agreeing to address deficiencies in 2025 [5].

يُشِيرُ ysẖyr التَّوْقِيتُ ạltwqyt إِلَى ạ̹ly̱ أَنّ ạ̉n هَذَا hdẖạ كَان kạn أَمَنِيَّا ạ̉mnyạaⁿ رُدْ rd فِعْليا fʿlyạaⁿ بَدَلًا bdlạaⁿ مِن mn اِسْتِبَاقِيٍّ ạstbạqy. The timing suggests this was reactive rather than proactive security governance.

### ### الْمُمَارَسَةَ ạlmmạrsẗ الْحُكُومِيَّةَ ạlḥkwmyẗ الْمُقَارَنَةَ ạlmqạrnẗ ### Comparative Government Practice

تَجَاهَلَ tjạhl الثُّغْرَاتُ ạltẖgẖrạt الْأَمْنِيَّةُ ạlạ̉mnyẗ الْمَعْرُوفَةُ ạlmʿrwfẗ فِي fy أَنْظِمَةِ ạ̉nẓmẗ الْمُصَادَقَةِ ạlmṣạdqẗ لَيْس lys مُمَارَسَةِ mmạrsẗ قِيَاسِيَّةِ qyạsyẗ عَبْرِ ʿbr الْحُكُومَاتِ ạlḥkwmạt الْمَسْؤُولَةِ ạlmsw̉wlẗ. Ignoring known security vulnerabilities in authentication systems is not standard practice across responsible governments.

المقاربة ạlmqạrbẗ الصناعية ạlṣnạʿyẗ القياسية ạlqyạsyẗ هي: hy: 1. 1. The standard industry approach is:

1.

الْاِعْتِرَافُ ạlạʿtrạf بِالثُّغْرَةِ bạltẖgẖrẗ 2 2. Acknowledge the vulnerability

2.

تَطْوِيرُ tṭwyr خُطَّةِ kẖṭẗ مُعَالَجَةٍ mʿạljẗ 3 3. Develop a remediation plan

3.

تَنْفِيذُ tnfydẖ الْإِصْلَاحِ ạlạ̹ṣlạḥ فِي fy إِطَارِ ạ̹ṭạr زَمَنِيِّ zmny مَعْقُولِ mʿqwl 4 4. Implement the fix within a reasonable timeframe

4.

التواصل ạltwạṣl علناً ʿlnạaⁿ حول ḥwl الحل ạlḥl رد rd الحكومة ạlḥkwmẗ الأسترالية ạlạ̉strạlyẗ (رفض (rfḍ إصلاح ạ̹ṣlạḥ خلل kẖll تصميم tṣmym البروتوكول) ạlbrwtwkwl) يقل yql عن ʿn هذه hdẖh المعايير. ạlmʿạyyr. **السياق **ạlsyạq الرئيسي:** ạlrỷysy:** لم lm يُظهر yuẓhr neither neither الائتلاف ạlạỷtlạf nor nor العمال ạlʿmạl حكامة ḥkạmẗ أمن ạ̉mn سيبراني sybrạny قوية qwyẗ فيما fymạ يتعلق ytʿlq بـ b myGovID. myGovID. Publicly communicate the resolution

The Australian government's response (refusing to fix the protocol design flaw) falls short of these standards.

**Key context:** Neither the Coalition nor Labor has demonstrated strong cybersecurity governance regarding myGovID.

الائتلاف ạlạỷtlạf أنشأ ạ̉nsẖạ̉ نظاماً nẓạmạaⁿ باستخدام bạstkẖdạm بروتوكولات brwtwkwlạt غير gẖyr قياسية، qyạsyẗ, والعمال wạlʿmạl (التي (ạlty ورثته) wrtẖth) رفضت rfḍt إصلاحه ạ̹ṣlạḥh عند ʿnd اكتشاف ạktsẖạf الثغرات. ạltẖgẖrạt. The Coalition created a system using non-standard protocols, and Labor (which inherited it) refused to fix it when vulnerabilities were discovered.

يَبْدُو ybdw أَنّ ạ̉n كِلَا klạ الْقَرَارَيْنِ ạlqrạryn مَدْفُوعِينَ mdfwʿyn بَالَ bạl جُمُودِ jmwd الْبيرُوقْرَاطِيِّ ạlbyrwqrạṭy وَعَدَمِ wʿdm الرَّغْبَةِ ạlrgẖbẗ فِي fy الْاِعْتِرَافِ ạlạʿtrạf بالاخفاقات bạlạkẖfạqạt الْمِعْمَارِيَّةَ ạlmʿmạryẗ النِّظَامِيَّةَ ạlnẓạmyẗ. Both decisions appear driven by bureaucratic inertia and unwillingness to acknowledge systemic architectural failures.

صحيح

7.0

من 10

الْاِدِّعَاءُ ạlạdʿạʾ دَقيقٌ dqyq مِن mn النَّاحِيَةِ ạlnạḥyẗ الْوَاقِعِيَّةِ ạlwạqʿyẗ فِيمَا fymạ يَتَعَلَّقُ ytʿlq بِثُغْرَةِ btẖgẖrẗ myGovID myGovID وَرَفَضَ wrfḍ الْحُكُومَةُ ạlḥkwmẗ إِصْلَاحَهَا ạ̹ṣlạḥhạ.

The claim is factually accurate regarding the myGovID vulnerability and the government's refusal to fix it.

ومع wmʿ ذلك، dẖlk, هناك hnạk **توضيح **twḍyḥ زمني zmny مهم**: mhm**: قرار qrạr رفض rfḍ المعالجة ạlmʿạljẗ تم tm اتخاذه ạtkẖạdẖh من mn قبل qbl **حكومة **ḥkwmẗ العمال ạlʿmạl في fy سبتمبر sbtmbr 2024**، 2024**, وليس wlys حكومة ḥkwmẗ الائتلاف. ạlạỷtlạf. However, there is an important **temporal clarification**: The decision to refuse remediation was made by the **Labor government in September 2024**, not the Coalition government.

الائتلاف ạlạỷtlạf (2013-2022) (2013-2022) اتخذ ạtkẖdẖ القرار ạlqrạr الأصلي ạlạ̉ṣly باستخدام bạstkẖdạm بروتوكول brwtwkwl مُخصص mukẖṣṣ غير gẖyr قياسي، qyạsy, وهو whw الخيار ạlkẖyạr المعماري ạlmʿmạry الذي ạldẖy مكن mkn هذه hdẖh الثغرة. ạltẖgẖrẗ. The Coalition (2013-2022) made the original decision to use a bespoke, non-standard protocol, which was the architectural choice that enabled this vulnerability.

يمكن ymkn تفسير tfsyr الادعاء ạlạdʿạʾ بطريقتين: bṭryqtyn: 1. 1. **إذا **ạ̹dẖạ كان kạn يشير ysẖyr إلى ạ̹ly̱ التصميم ạltṣmym الأصلي ạlạ̉ṣly للبروتوكول llbrwtwkwl (فترة (ftrẗ الائتلاف ạlạỷtlạf 2013-2022):** 2013-2022):** صحيح ṣḥyḥ - - اختار ạkẖtạr الائتلاف ạlạỷtlạf بروتوكولاً brwtwkwlạaⁿ مُخصصاً mukẖṣṣạaⁿ على ʿly̱ المعايير ạlmʿạyyr المثبتة ạlmtẖbtẗ 2. 2. **إذا **ạ̹dẖạ كان kạn يشير ysẖyr إلى ạ̹ly̱ رفض rfḍ 2024 2024 لإصلاح lạ̹ṣlạḥ الثغرة ạltẖgẖrẗ المكتشفة:** ạlmktsẖfẗ:** صحيح ṣḥyḥ ولكن wlkn تم tm اتخاذه ạtkẖạdẖh من mn قبل qbl حكومة ḥkwmẗ العمال، ạlʿmạl, وليس wlys الائتلاف ạlạỷtlạf عبارة ʿbạrẗ "اختار "ạkẖtạr تجاهل tjạhl وعدم wʿdm إصلاح" ạ̹ṣlạḥ" تقرأ tqrạ̉ بشكل bsẖkl طبيعي ṭbyʿy كأنها kạ̉nhạ تشير tsẖyr إلى ạ̹ly̱ الرفض ạlrfḍ المعالجة ạlmʿạljẗ بعد bʿd الاكتشاف ạlạktsẖạf (سبتمبر (sbtmbr 2024)، 2024), وهو whw ما mạ كان kạn قراراً qrạrạaⁿ من mn حكومة ḥkwmẗ العمال، ạlʿmạl, على ʿly̱ الرغم ạlrgẖm من mn أن ạ̉n الاختيار ạlạkẖtyạr المعماري ạlmʿmạry الأساسي ạlạ̉sạsy تم tm اتخاذه ạtkẖạdẖh من mn قبل qbl الائتلاف. ạlạỷtlạf. The claim could be interpreted two ways:

1. **If referring to original protocol design (Coalition era 2013-2022):** TRUE - The Coalition chose a bespoke protocol over proven standards

2. **If referring to the 2024 refusal to fix the discovered vulnerability:** TRUE but made by Labor government, not Coalition

The statement "Chose to ignore and not fix" most naturally reads as referring to the refusal to remediate after discovery (September 2024), which was a Labor government decision, though the underlying architectural choice was made by the Coalition.

النتيجة النهائية

7.0

من 10

صحيح

الْاِدِّعَاءُ ạlạdʿạʾ دَقيقٌ dqyq مِن mn النَّاحِيَةِ ạlnạḥyẗ الْوَاقِعِيَّةِ ạlwạqʿyẗ فِيمَا fymạ يَتَعَلَّقُ ytʿlq بِثُغْرَةِ btẖgẖrẗ myGovID myGovID وَرَفَضَ wrfḍ الْحُكُومَةُ ạlḥkwmẗ إِصْلَاحَهَا ạ̹ṣlạḥhạ.

The claim is factually accurate regarding the myGovID vulnerability and the government's refusal to fix it.

ومع wmʿ ذلك، dẖlk, هناك hnạk **توضيح **twḍyḥ زمني zmny مهم**: mhm**: قرار qrạr رفض rfḍ المعالجة ạlmʿạljẗ تم tm اتخاذه ạtkẖạdẖh من mn قبل qbl **حكومة **ḥkwmẗ العمال ạlʿmạl في fy سبتمبر sbtmbr 2024**، 2024**, وليس wlys حكومة ḥkwmẗ الائتلاف. ạlạỷtlạf. However, there is an important **temporal clarification**: The decision to refuse remediation was made by the **Labor government in September 2024**, not the Coalition government.

الائتلاف ạlạỷtlạf (2013-2022) (2013-2022) اتخذ ạtkẖdẖ القرار ạlqrạr الأصلي ạlạ̉ṣly باستخدام bạstkẖdạm بروتوكول brwtwkwl مُخصص mukẖṣṣ غير gẖyr قياسي، qyạsy, وهو whw الخيار ạlkẖyạr المعماري ạlmʿmạry الذي ạldẖy مكن mkn هذه hdẖh الثغرة. ạltẖgẖrẗ. The Coalition (2013-2022) made the original decision to use a bespoke, non-standard protocol, which was the architectural choice that enabled this vulnerability.

يمكن ymkn تفسير tfsyr الادعاء ạlạdʿạʾ بطريقتين: bṭryqtyn: 1. 1. **إذا **ạ̹dẖạ كان kạn يشير ysẖyr إلى ạ̹ly̱ التصميم ạltṣmym الأصلي ạlạ̉ṣly للبروتوكول llbrwtwkwl (فترة (ftrẗ الائتلاف ạlạỷtlạf 2013-2022):** 2013-2022):** صحيح ṣḥyḥ - - اختار ạkẖtạr الائتلاف ạlạỷtlạf بروتوكولاً brwtwkwlạaⁿ مُخصصاً mukẖṣṣạaⁿ على ʿly̱ المعايير ạlmʿạyyr المثبتة ạlmtẖbtẗ 2. 2. **إذا **ạ̹dẖạ كان kạn يشير ysẖyr إلى ạ̹ly̱ رفض rfḍ 2024 2024 لإصلاح lạ̹ṣlạḥ الثغرة ạltẖgẖrẗ المكتشفة:** ạlmktsẖfẗ:** صحيح ṣḥyḥ ولكن wlkn تم tm اتخاذه ạtkẖạdẖh من mn قبل qbl حكومة ḥkwmẗ العمال، ạlʿmạl, وليس wlys الائتلاف ạlạỷtlạf عبارة ʿbạrẗ "اختار "ạkẖtạr تجاهل tjạhl وعدم wʿdm إصلاح" ạ̹ṣlạḥ" تقرأ tqrạ̉ بشكل bsẖkl طبيعي ṭbyʿy كأنها kạ̉nhạ تشير tsẖyr إلى ạ̹ly̱ الرفض ạlrfḍ المعالجة ạlmʿạljẗ بعد bʿd الاكتشاف ạlạktsẖạf (سبتمبر (sbtmbr 2024)، 2024), وهو whw ما mạ كان kạn قراراً qrạrạaⁿ من mn حكومة ḥkwmẗ العمال، ạlʿmạl, على ʿly̱ الرغم ạlrgẖm من mn أن ạ̉n الاختيار ạlạkẖtyạr المعماري ạlmʿmạry الأساسي ạlạ̉sạsy تم tm اتخاذه ạtkẖạdẖh من mn قبل qbl الائتلاف. ạlạỷtlạf. The claim could be interpreted two ways:

1. **If referring to original protocol design (Coalition era 2013-2022):** TRUE - The Coalition chose a bespoke protocol over proven standards

2. **If referring to the 2024 refusal to fix the discovered vulnerability:** TRUE but made by Labor government, not Coalition

The statement "Chose to ignore and not fix" most naturally reads as referring to the refusal to remediate after discovery (September 2024), which was a Labor government decision, though the underlying architectural choice was made by the Coalition.

📚 المصادر والاستشهادات (8)

-

1

itnews.com.au

ATO declines to change protocol.

iTnews -

2

thinkingcybersecurity.com

Thinkingcybersecurity

-

3

innovationaus.com

Innovationaus

-

4

accountantsdaily.com.au

From security concerns to clashes with workplace policies, the transition to myGovID has caused a few headaches within the profession, but the ATO believes worries are misplaced.

Accountantsdaily Com -

5PDF

Keeping myGov Secure

Ombudsman Gov • PDF Document -

6

architecture.digital.gov.au

Architecture Digital Gov

-

7

cecs.anu.edu.au

Cecs Anu Edu

-

8

ato.gov.au

Ato Gov

منهجية التقييم

1-3: خاطئ

غير صحيح من الناحية الواقعية أو ملفق بشكل ضار.

4-6: جزئي

بعض الحقيقة لكن السياق ناقص أو منحرف.

7-9: صحيح غالباً

مشاكل تقنية أو صياغة طفيفة.

10: دقيق

تم التحقق منه بشكل كامل وعادل سياقياً.

المنهجية: يتم تحديد التقييمات من خلال التحقق المتبادل من السجلات الحكومية الرسمية ومنظمات التحقق المستقلة ووثائق المصدر الأولية.