C0161

Tuyên bố

“Đã chọn cách phớt lờ và không khắc phục lỗ hổng bảo mật trong myGovID, lỗ hổng này xuất hiện vì giao thức xác thực được chọn là loại tùy chỉnh và không tuân thủ thực tiễn tiêu chuẩn.”

Nguồn gốc: Matthew Davis

Đã phân tích: 29 Jan 2026

Nguồn gốc được cung cấp

✅ XÁC MINH THỰC TẾ

### Lỗ hổng bảo mật myGovID - Tấn công tái phát mã

### myGovID Security Vulnerability - Code Replay Attack

Tuyên bố đề cập đến một lỗ hổng bảo mật có thật được xác định trong myGovID. The claim references a real security vulnerability identified in myGovID.

Vào tháng 8 năm 2024, các nhà nghiên cứu bảo mật Ben Frengley (Đại học Melbourne) và Vanessa Teague (Giám đốc điều hành Thinking Cybersecurity, giáo sư kiêm chức ANU) đã phát hiện một lỗ hổng nghiêm trọng trong hệ thống xác thực myGovID [1]. In August 2024, security researchers Ben Frengley (University of Melbourne) and Vanessa Teague (CEO of Thinking Cybersecurity, ANU adjunct professor) discovered a critical vulnerability in myGovID's authentication system [1].

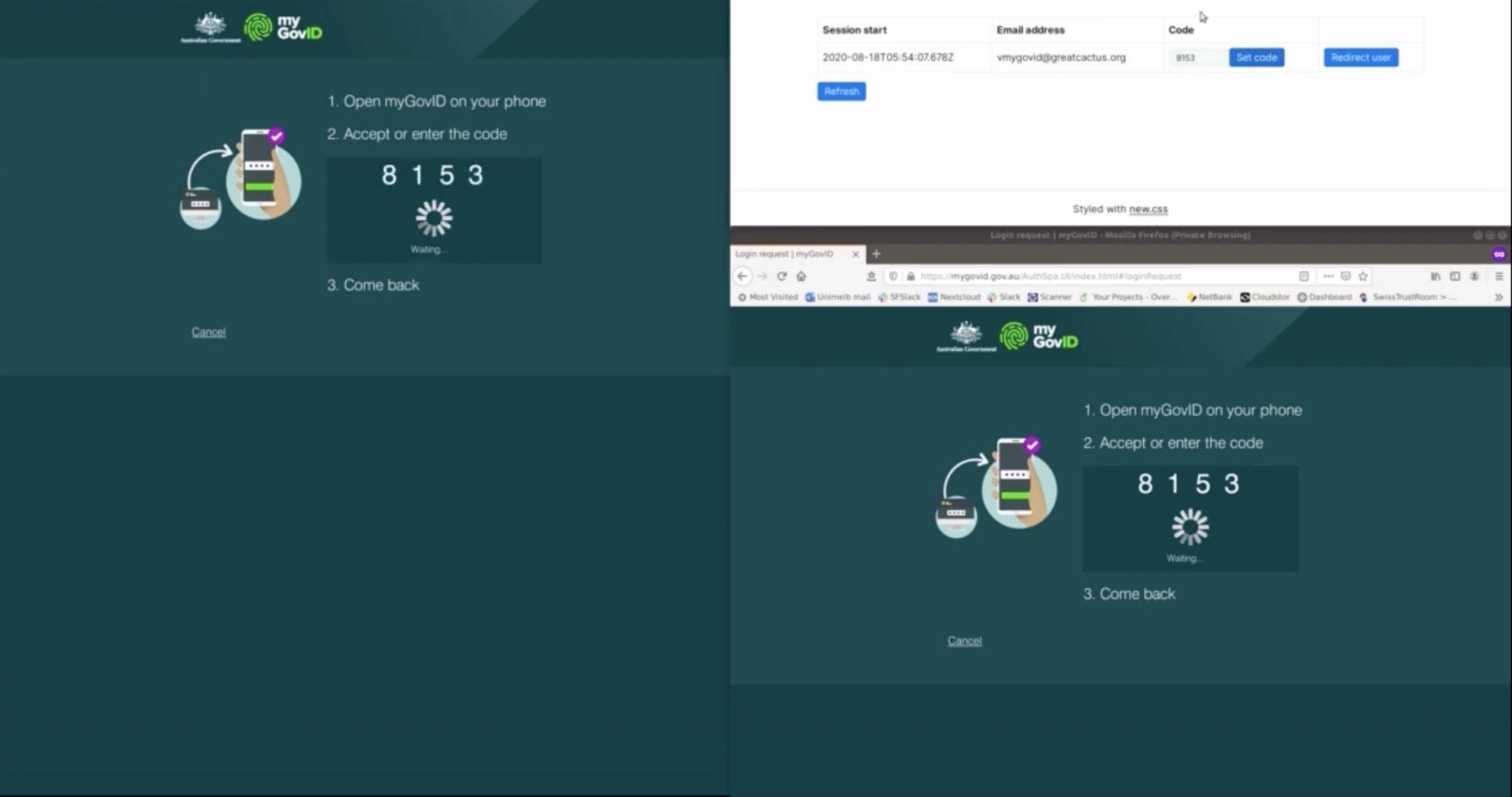

Lỗ hổng này là một **cuộc tấn công tái phát mã** khai thác một lỗi thiết kế cơ bản. The vulnerability is a **code replay attack** that exploits a fundamental design flaw.

Kẻ tấn công có thể thiết lập một trang web giả mạo và thu thập địa chỉ email của người dùng. An attacker can set up a fake website and capture a user's email address.

Khi kẻ tấn công khởi tạo xác thực tại một cổng thông tin chính phủ hợp lệ bằng email của nạn nhân, cổng thông tin sẽ hiển thị mã PIN 4 chữ số. When the attacker initiates authentication at a legitimate government portal using the victim's email, the portal displays a 4-digit PIN.

Kẻ tấn công chuyển tiếp mã PIN này đến nạn nhân thông qua trang web giả, và khi nạn nhân nhập mã vào ứng dụng myGovID của họ, họ vô tình cấp cho kẻ tấn công quyền truy cập đầy đủ vào các tài khoản chính phủ hợp lệ. The attacker relays this PIN to the victim through the fake site, and when the victim enters it into their myGovID app, they unknowingly grant the attacker full access to legitimate government accounts.

Một điểm yếu thiết kế quan trọng là ứng dụng myGovID **không hiển thị bất kỳ thông tin nào về tổ chức nào đang yêu cầu xác thực** [2]. A critical design weakness is that the myGovID app provides **no indication of which organization is requesting authentication** [2].

Các nhà nghiên cứu đã báo cáo lỗ hổng này cho Cục Tình báo Tín hiệu Úc (ASD) vào ngày 19 tháng 8 năm 2024 [3]. The researchers reported this vulnerability to the Australian Signals Directorate (ASD) on August 19, 2024 [3].

Theo thực tiễn tốt nhất trong ngành, họ đề xuất thời hạn tiết lộ có trách nhiệm 90 ngày để cho phép chính phủ có thời gian phát triển và triển khai bản sửa lỗi trước khi công khai [1]. According to industry best practice, they proposed a 90-day responsible disclosure period to allow the government time to develop and implement a fix before public disclosure [1].

### Phản ứng của chính phủ: Từ chối sửa chữa ### Government's Response: Refusal to Fix

Vào ngày 18 tháng 9 năm 2024, Cục Thuế Vụ Úc (ATO) đã gặp các nhà nghiên cứu và tuyên bố rõ ràng là họ **"không có ý định thay đổi giao thức"** [3]. Điều này có nghĩa là chính phủ đã từ chối khắc phục lỗ hổng. On September 18, 2024, the Australian Taxation Office (ATO) met with the researchers and explicitly stated it **"did not intend to change the protocol"** [3].

Ngoài ra, ATO còn mô tả lỗ hổng là "vấn đề nâng cao nhận thức công chúng" hơn là một lỗi kỹ thuật cần thay đổi giao thức [3]. This means the government declined to remediate the vulnerability.

ATO cũng đưa ra các tuyên bố cho rằng myGovID "an toàn hơn bất kỳ thông tin xác thực nào", bác bỏ các lo ngại của nhà nghiên cứu [4]. Additionally, the ATO characterized the vulnerability as "more of a public awareness issue" rather than a technical flaw requiring protocol changes [3].

Sau khi chính phủ từ chối sửa lỗ hổng, các nhà nghiên cứu đã công khai vào ngày 21 tháng 9 năm 2024 - công bố phát hiện của họ mặc dù đã đề xuất thời hạn tiết lộ có trách nhiệm [2]. The ATO also issued statements claiming myGovID was "more secure than any credential," dismissing researcher concerns [4].

Các nhà nghiên cứu bảo mật đã cảnh báo công chúng rõ ràng không nên sử dụng myGovID cho đến khi lỗi đăng nhập được sửa [1]. After the government refused to fix the vulnerability, the researchers went public on September 21, 2024 - publishing their findings despite having proposed a responsible disclosure period [2].

### Bằng chứng hỗ trợ từ Ombudsman The security researchers explicitly warned the public not to use myGovID until the login flaw was fixed [1].

Vào tháng 8 năm 2024, Ombudsman Úc đã công bố báo cáo "Keeping myGov Secure", xác định nhiều thiếu sót bảo mật trong các hệ thống myGov/myGovID, bao gồm các tiêu chuẩn chứng minh danh tính không nhất quán, các biện pháp kiểm soát bảo mật hạn chế cho việc liên kết tài khoản trái phép, và các trường hợp kẻ gian chuyển hướng thanh toán lương hưu và nộp đơn yêu cầu trợ cấp giả mạo [5]. ### Supporting Evidence from Ombudsman

Services Australia đã đồng ý với các khuyến nghị này vào cuối tháng 7 năm 2024 nhưng hoãn việc thực hiện đến đầu năm 2025, cho thấy không có hành động ngay lập tức nào được thực hiện đối với các vấn đề bảo mật khẩn cấp [5]. In August 2024, the Australian Ombudsman published the "Keeping myGov Secure" report, which identified multiple security deficiencies in myGov/myGovID systems, including inconsistent proof-of-identity standards, limited security controls for unauthorized account linking, and instances of fraudsters redirecting pension payments and submitting false benefit claims [5].

Bối cảnh thiếu

### 1. Giao thức xác thực "Tùy chỉnh" là chính xác

### 1. The "Bespoke" Authentication Protocol is Accurate

Tuyên bố mô tả chính xác giao thức xác thực của myGovID là phi tiêu chuẩn. myGovID sử dụng **Khung danh tính kỹ thuật số đáng tin cậy (TDIF)**, là một hệ thống độc quyền, tùy chỉnh đặc thù cho Úc - không phải OpenID Connect, OAuth 2.0, hoặc các tiêu chuẩn được công nhận quốc tế khác [6]. The claim accurately characterizes myGovID's authentication protocol as non-standard. myGovID uses the **Trusted Digital Identity Framework (TDIF)**, which is a proprietary, bespoke system specific to Australia - not OpenID Connect, OAuth 2.0, or other internationally recognized standards [6].

Các nhà nghiên cứu bảo mật đã khuyến nghị rằng khung TDIF nên được ngừng sử dụng và thay thế bằng các giao thức tiêu chuẩn như OpenID Connect [2]. Security researchers have recommended that the TDIF framework be deprecated and replaced with standard protocols like OpenID Connect [2].

### 2. Vấn đề thiết kế giao thức so với triển khai ### 2. Protocol Design vs. Implementation Issues

Mặc dù lỗ hổng tồn tại, nhưng có một sự khác biệt kỹ thuật đáng chú ý: lỗi cơ bản dường như bắt nguồn từ thiết kế giao thức (thiếu ngữ cảnh về tổ chức nào đang yêu cầu xác thực trong ứng dụng myGovID), không nhất thiết là lỗi triển khai. While the vulnerability exists, there is a technical distinction worth noting: the fundamental flaw appears to stem from the protocol's design (the lack of context about who is requesting authentication in the myGovID app), not necessarily implementation errors.

Tuy nhiên, sự khác biệt này không làm giảm tính hợp lệ của tuyên bố - một thiết kế giao thức có lỗi vẫn là một lỗi cần được sửa chữa. However, this distinction does not diminish the validity of the claim - a flawed protocol design is still a flaw that requires fixing.

### 3. Dòng thời gian và ngữ cảnh ### 3. Timeline and Context

Việc phát hiện lỗ hổng xảy ra vào cuối nhiệm kỳ của chính phủ Coalition. The vulnerability discovery occurred late in the Coalition government's tenure.

Coalition đã bị bầu ra khỏi văn phòng vào tháng 5 năm 2022. The Coalition was voted out of office in May 2022.

Lỗ hổng được phát hiện vào tháng 8 năm 2024 bởi chính phủ Labor Albanese. Điều này có nghĩa là: - Chính phủ Coalition (2013-2022) sẽ không đưa ra quyết định tháng 9 năm 2024 từ chối khắc phục - Chính phủ Labor hiện tại đã kế thừa myGovID và đưa ra quyết định không thay đổi giao thức [3] Tuy nhiên, tuyên bố có thể đang đề cập đến quyết định ban đầu của chính phủ Coalition phát triển và triển khai myGovID bằng cách sử dụng giao thức tùy chỉnh, phi tiêu chuẩn thay vì các tiêu chuẩn ngành đã được thiết lập - đây sẽ là một quyết định được đưa ra trong thời gian Coalition tại vị (2013-2022). The vulnerability was discovered in August 2024 by the Albanese Labor government.

Đánh giá độ tin cậy nguồn

### Nguồn gốc: Thinking Cybersecurity

### Original Source: Thinking Cybersecurity

Nguồn gốc được cung cấp (Thinking Cybersecurity) là một tổ chức do Vanessa Teague lãnh đạo, một trong những nhà nghiên cứu đã phát hiện ra lỗ hổng. Điều này tạo ra một nguồn trực tiếp về chính lỗ hổng đó. The original source provided (Thinking Cybersecurity) is an organization led by Vanessa Teague, one of the researchers who discovered the vulnerability.

Vanessa Teague là: - Giáo sư kiêm chức và nhà nghiên cứu bảo mật tại ANU - Một giọng nói học thuật đáng tin cậy trong lĩnh vực an ninh mạng - Đã xuất bản các công trình được bình duyệt về bảo mật bầu cử và hệ thống kỹ thuật số [7] Tuy nhiên, với tư cách là một trong những nhà nghiên cứu báo cáo về phát hiện của chính mình, có sự thiên lệch vốn có là làm nổi bật mức độ nghiêm trọng của lỗ hổng. This creates a direct source on the vulnerability itself.

### Các nguồn chính về vấn đề này Vanessa Teague is:

- An ANU adjunct professor and security researcher

- A credible academic voice in cybersecurity

- Has published peer-reviewed work on electoral security and digital systems [7]

However, as one of the researchers reporting on their own finding, there is inherent bias in favor of emphasizing the vulnerability's severity.

Các nguồn đáng tin cậy nhất là: - **Các cơ quan tin tức công nghệ** (iTnews, InnovationAus): Báo chí công nghệ Úc chính thống đưa tin về việc phát hiện lỗ hổng và phản ứng của chính phủ [1][3] - **Các nguồn chính phủ** (báo cáo Ombudsman, các tuyên bố ATO): Tài liệu chính thức về các lo ngại bảo mật và lập trường của chính phủ [4][5] - **Nghiên cứu bảo mật** (Thinking Cybersecurity, tài liệu kỹ thuật của các nhà nghiên cứu): Phân tích bảo mật học thuật và chuyên nghiệp [2] Tuyên bố được hỗ trợ đầy đủ bởi báo chí công nghệ chính thống và các báo cáo chính phủ, không chủ yếu phụ thuộc vào một nguồn mang tính đảng phái duy nhất. ### Primary Sources on This Issue

⚖️

So sánh với Labor

### Labor có áp dụng các cách tiếp cận xác thực tùy chỉnh tương tự không?

### Did Labor Adopt Similar Bespoke Authentication Approaches?

Labor không nắm quyền chính phủ khi myGovID được phát triển (Coalition cầm quyền 2013-2022). Labor was not in government when myGovID was developed (Coalition governed 2013-2022).

Chính phủ Labor đã kế thừa hệ thống myGovID khi họ nhậm chức vào tháng 5 năm 2022. **Tuy nhiên**, so sánh có liên quan hơn là: **Chính phủ Labor đã phản ứng như thế nào trước lỗ hổng được phát hiện?** Như đã lưu ý ở trên, quyết định "không có ý định thay đổi giao thức" vào tháng 9 năm 2024 được đưa ra bởi **ATO của chính phủ Labor**, chứ không phải Coalition. Điều này cho thấy cả hai chính phủ (Coalition về phát triển ban đầu, Labor về phản ứng trước lỗ hổng được phát hiện) đều đưa ra các quyết định an ninh mạng đáng ngờ về myGovID. The Labor government inherited the myGovID system when they took office in May 2022.

**However**, the more relevant comparison is: **How did Labor respond to the discovered vulnerability?**

As noted above, the decision to "not intend to change the protocol" in September 2024 was made by the **Labor government's ATO**, not the Coalition.

### Cách tiếp cận của Labor về danh tính kỹ thuật số This indicates both governments (Coalition for original development, Labor for response to the discovered vulnerability) made questionable cybersecurity decisions regarding myGovID.

Labor đã theo đuổi việc phát triển liên tục myGovID (đổi thương hiệu thành "myID" vào tháng 11 năm 2024) theo một kế hoạch danh tính kỹ thuật số. ### Labor's Approach to Digital Identity

Labor không từ bỏ khung TDIF tùy chỉnh mà thay vào đó tiếp tục vận hành trong khuôn khổ đó [8]. Điều này cho thấy Labor có thể phải chịu một phần trách nhiệm vì không giải quyết lỗ hổng kiến trúc sau khi nó được phát hiện dưới thời họ. Labor has pursued continued development of myGovID (rebranded as "myID" in November 2024) under a digital identity scheme.

🌐

Quan điểm cân bằng

### Quyết định thiết kế của Coalition (2013-2022)

### The Coalition's Design Decision (2013-2022)

Khi chính phủ Coalition quyết định phát triển myGovID bằng cách sử dụng giao thức xác thực độc quyền, tùy chỉnh (TDIF) thay vì áp dụng các giao thức tiêu chuẩn được công nhận quốc tế như OpenID Connect, đây là một quyết định kiến trúc đáng ngờ. When the Coalition government decided to develop myGovID using a proprietary, bespoke authentication protocol (TDIF) rather than adopting internationally standard protocols like OpenID Connect, this represented a questionable architectural decision.

Các lý do cho lựa chọn này có thể là: - Mong muốn có một giải pháp độc đáo của Úc phù hợp với các nhu cầu chính phủ cụ thể - Các lo ngại về chủ quyền quốc gia tiềm ẩn (không dựa vào các tiêu chuẩn quốc tế) - Kiểm soát được cho là có được đối với bảo mật và hoạt động của hệ thống Tuy nhiên, các chuyên gia bảo mật cho rằng các hệ thống xác thực tùy chỉnh vốn dĩ có rủi ro cao hơn vì chúng: - Có ít đánh giá bảo mật bên ngoài so với các tiêu chuẩn được sử dụng rộng rãi - Không được hưởng lợi từ nhiều năm phát hiện và vá lỗ hổng của cộng đồng - Tăng khả năng xảy ra các lỗi thiết kế như lỗi được phát hiện năm 2024 [2] **Thực tiễn bảo mật tiêu chuẩn là sử dụng các giao thức đã được chứng minh, được kiểm toán rộng rãi trừ khi có lý do thuyết phục để không làm như vậy.** The reasons for this choice were likely:

- Desire for a uniquely Australian solution tailored to specific government needs

- Potential national sovereignty concerns (not relying on international standards)

- Perceived control over the system's security and operations

However, security experts argue that bespoke authentication systems are inherently riskier because they:

- Have limited external security review compared to widely-used standards

- Don't benefit from years of community vulnerability discovery and patching

- Increase the chance of design flaws like the one discovered in 2024 [2]

**Standard security practice is to use proven, widely-audited protocols unless there is a compelling reason not to.**

### Phản ứng của chính phủ đối với lỗ hổng được phát hiện ### The Government's Response to the Discovered Vulnerability

Vấn đề nghiêm trọng hơn so với lựa chọn thiết kế ban đầu là phản ứng khi lỗ hổng được phát hiện: **Trong thời chính phủ Coalition (2013-2022):** - Coalition đã triển khai và vận hành myGovID nhưng lỗ hổng không được phát hiện cho đến năm 2024 (sau khi họ mất chức) **Trong thời chính phủ Labor (từ tháng 9 năm 2024 trở đi):** - ATO đã tuyên bố rõ ràng từ chối sửa lỗ hổng đã biết, nói rằng họ "không có ý định thay đổi giao thức" - Chính phủ coi đó là "vấn đề nâng cao nhận thức công chúng" hơn là một lỗi thiết kế kỹ thuật - Không có lộ trình hoặc kế hoạch khắc phục nào được công bố - Hệ thống tiếp tục hoạt động với lỗ hổng đã biết More problematic than the original design choice was the response when the vulnerability was discovered:

**During Coalition government (2013-2022):**

- The Coalition would have deployed and operated myGovID but the vulnerability wasn't discovered until 2024 (after their loss of office)

**During Labor government (September 2024 onward):**

- The ATO explicitly refused to fix the known vulnerability, stating they "did not intend to change the protocol"

- The government dismissed it as a "public awareness issue" rather than a technical design flaw

- No remediation timeline or plan was announced

- The system continued to operate with the known vulnerability

### Các quan điểm của chuyên gia và tổ chức ### Expert and Institutional Perspectives

Báo cáo của Ombudsman củng cố rằng bảo mật myGov/myGovID là không đầy đủ, với chính phủ chỉ đồng ý giải quyết các thiếu sót vào năm 2025 [5]. The Ombudsman's report reinforces that myGov/myGovID security is inadequate, with the government only agreeing to address deficiencies in 2025 [5].

Thời điểm này cho thấy đây là quản lý bảo mật mang tính phản ứng chứ không phải chủ động. The timing suggests this was reactive rather than proactive security governance.

### Thực tiễn của chính phủ so sánh ### Comparative Government Practice

Việc bỏ qua các lỗ hổng bảo mật đã biết trong hệ thống xác thực không phải là thực tiễn tiêu chuẩn trong các chính phủ có trách nhiệm. Ignoring known security vulnerabilities in authentication systems is not standard practice across responsible governments.

Cách tiếp cận tiêu chuẩn của ngành là: 1. The standard industry approach is:

1.

Thừa nhận lỗ hổng 2. Acknowledge the vulnerability

2.

Phát triển kế hoạch khắc phục 3. Develop a remediation plan

3.

Triển khai bản sửa lỗi trong khung thời gian hợp lý 4. Implement the fix within a reasonable timeframe

4.

Giao tiếp công khai về việc giải quyết Phản ứng của chính phủ Úc (từ chối sửa lỗi thiết kế giao thức) không đạt được các tiêu chuẩn này. **Ngữ cảnh quan trọng:** Cả Coalition và Labor đều không thể hiện quản lý an ninh mạng mạnh mẽ về myGovID. Publicly communicate the resolution

The Australian government's response (refusing to fix the protocol design flaw) falls short of these standards.

**Key context:** Neither the Coalition nor Labor has demonstrated strong cybersecurity governance regarding myGovID.

Coalition đã tạo ra một hệ thống sử dụng các giao thức phi tiêu chuẩn, và Labor (đã kế thừa nó) đã từ chối sửa chữa khi các lỗ hổng được phát hiện. The Coalition created a system using non-standard protocols, and Labor (which inherited it) refused to fix it when vulnerabilities were discovered.

Cả hai quyết định dường như đều bị thúc đẩy bởi quán tính bộ máy và không muốn thừa nhận các lỗ hệ thống kiến trúc. Both decisions appear driven by bureaucratic inertia and unwillingness to acknowledge systemic architectural failures.

ĐÚNG

7.0

/ 10

Tuyên bố chính xác về mặt thực tế liên quan đến lỗ hổng myGovID và việc chính phủ từ chối sửa chữa.

The claim is factually accurate regarding the myGovID vulnerability and the government's refusal to fix it.

Tuy nhiên, có một **sự làm rõ về thời gian** quan trọng: Quyết định từ chối khắc phục được đưa ra bởi **chính phủ Labor vào tháng 9 năm 2024**, chứ không phải chính phủ Coalition. However, there is an important **temporal clarification**: The decision to refuse remediation was made by the **Labor government in September 2024**, not the Coalition government.

Coalition (2013-2022) đưa ra quyết định ban đầu sử dụng giao thức tùy chỉnh, phi tiêu chuẩn, đây là lựa chọn kiến trúc đã tạo điều kiện cho lỗ hổng này. The Coalition (2013-2022) made the original decision to use a bespoke, non-standard protocol, which was the architectural choice that enabled this vulnerability.

Tuyên bố có thể được hiểu theo hai cách: 1. **Nếu đề cập đến thiết kế giao thức ban đầu (thời kỳ Coalition 2013-2022):** ĐÚNG - Coalition đã chọn một giao thức tùy chỉnh thay vì các tiêu chuẩn đã được chứng minh 2. **Nếu đề cập đến việc từ chối khắc phục lỗ hổng được phát hiện năm 2024:** ĐÚNG nhưng được đưa ra bởi chính phủ Labor, không phải Coalition Câu nói "Chọn cách phớt lờ và không sửa chữa" đọc một cách tự nhiên nhất là đề cập đến việc từ chối khắc phục sau khi phát hiện (tháng 9 năm 2024), đây là một quyết định của chính phủ Labor, mặc dù lựa chọn kiến trúc cơ bản được thực hiện bởi Coalition. The claim could be interpreted two ways:

1. **If referring to original protocol design (Coalition era 2013-2022):** TRUE - The Coalition chose a bespoke protocol over proven standards

2. **If referring to the 2024 refusal to fix the discovered vulnerability:** TRUE but made by Labor government, not Coalition

The statement "Chose to ignore and not fix" most naturally reads as referring to the refusal to remediate after discovery (September 2024), which was a Labor government decision, though the underlying architectural choice was made by the Coalition.

Điểm cuối cùng

7.0

/ 10

ĐÚNG

Tuyên bố chính xác về mặt thực tế liên quan đến lỗ hổng myGovID và việc chính phủ từ chối sửa chữa.

The claim is factually accurate regarding the myGovID vulnerability and the government's refusal to fix it.

Tuy nhiên, có một **sự làm rõ về thời gian** quan trọng: Quyết định từ chối khắc phục được đưa ra bởi **chính phủ Labor vào tháng 9 năm 2024**, chứ không phải chính phủ Coalition. However, there is an important **temporal clarification**: The decision to refuse remediation was made by the **Labor government in September 2024**, not the Coalition government.

Coalition (2013-2022) đưa ra quyết định ban đầu sử dụng giao thức tùy chỉnh, phi tiêu chuẩn, đây là lựa chọn kiến trúc đã tạo điều kiện cho lỗ hổng này. The Coalition (2013-2022) made the original decision to use a bespoke, non-standard protocol, which was the architectural choice that enabled this vulnerability.

Tuyên bố có thể được hiểu theo hai cách: 1. **Nếu đề cập đến thiết kế giao thức ban đầu (thời kỳ Coalition 2013-2022):** ĐÚNG - Coalition đã chọn một giao thức tùy chỉnh thay vì các tiêu chuẩn đã được chứng minh 2. **Nếu đề cập đến việc từ chối khắc phục lỗ hổng được phát hiện năm 2024:** ĐÚNG nhưng được đưa ra bởi chính phủ Labor, không phải Coalition Câu nói "Chọn cách phớt lờ và không sửa chữa" đọc một cách tự nhiên nhất là đề cập đến việc từ chối khắc phục sau khi phát hiện (tháng 9 năm 2024), đây là một quyết định của chính phủ Labor, mặc dù lựa chọn kiến trúc cơ bản được thực hiện bởi Coalition. The claim could be interpreted two ways:

1. **If referring to original protocol design (Coalition era 2013-2022):** TRUE - The Coalition chose a bespoke protocol over proven standards

2. **If referring to the 2024 refusal to fix the discovered vulnerability:** TRUE but made by Labor government, not Coalition

The statement "Chose to ignore and not fix" most naturally reads as referring to the refusal to remediate after discovery (September 2024), which was a Labor government decision, though the underlying architectural choice was made by the Coalition.

📚 NGUỒN & TRÍCH DẪN (8)

-

1

itnews.com.au

ATO declines to change protocol.

iTnews -

2

thinkingcybersecurity.com

Thinkingcybersecurity

-

3

innovationaus.com

Innovationaus

-

4

accountantsdaily.com.au

From security concerns to clashes with workplace policies, the transition to myGovID has caused a few headaches within the profession, but the ATO believes worries are misplaced.

Accountantsdaily Com -

5PDF

Keeping myGov Secure

Ombudsman Gov • PDF Document -

6

architecture.digital.gov.au

Architecture Digital Gov

-

7

cecs.anu.edu.au

Cecs Anu Edu

-

8

ato.gov.au

Ato Gov

Phương pháp thang đánh giá

1-3: SAI

Sai sự thật hoặc bịa đặt ác ý.

4-6: MỘT PHẦN

Có phần đúng nhưng thiếu hoặc lệch bối cảnh.

7-9: PHẦN LỚN ĐÚNG

Vấn đề kỹ thuật nhỏ hoặc cách diễn đạt.

10: CHÍNH XÁC

Được xác minh hoàn hảo và công bằng về mặt bối cảnh.

Phương pháp: Xếp hạng được xác định thông qua đối chiếu hồ sơ chính phủ chính thức, các tổ chức kiểm chứng sự thật độc lập và tài liệu nguồn gốc.