C0161

دعویٰ

“myGovID (مائی گov آئی ڈی) میں ایک سیکیورٹی کمزوری کو نظرانداز کرنے کا اور اسے درست نہ کرنے کا فیصلہ کیا، جو اس لیے پیدا ہوئی کہ چنے گئے تصدیقی پروٹوکول (authentication protocol) کوئی عام طریقہ کار نہیں ہے اور معیاری طریقہ کار سے مطابقت نہیں رکھتا۔”

اصل ماخذ: Matthew Davis

تجزیہ کیا گیا: 29 Jan 2026

اصل ذرائع

✅ حقائق کی تصدیق

### myGovID (مائی گov آئی ڈی) سیکیورٹی کمزوری — کوڈ ریپلے حملہ (code replay attack)

### myGovID Security Vulnerability - Code Replay Attack

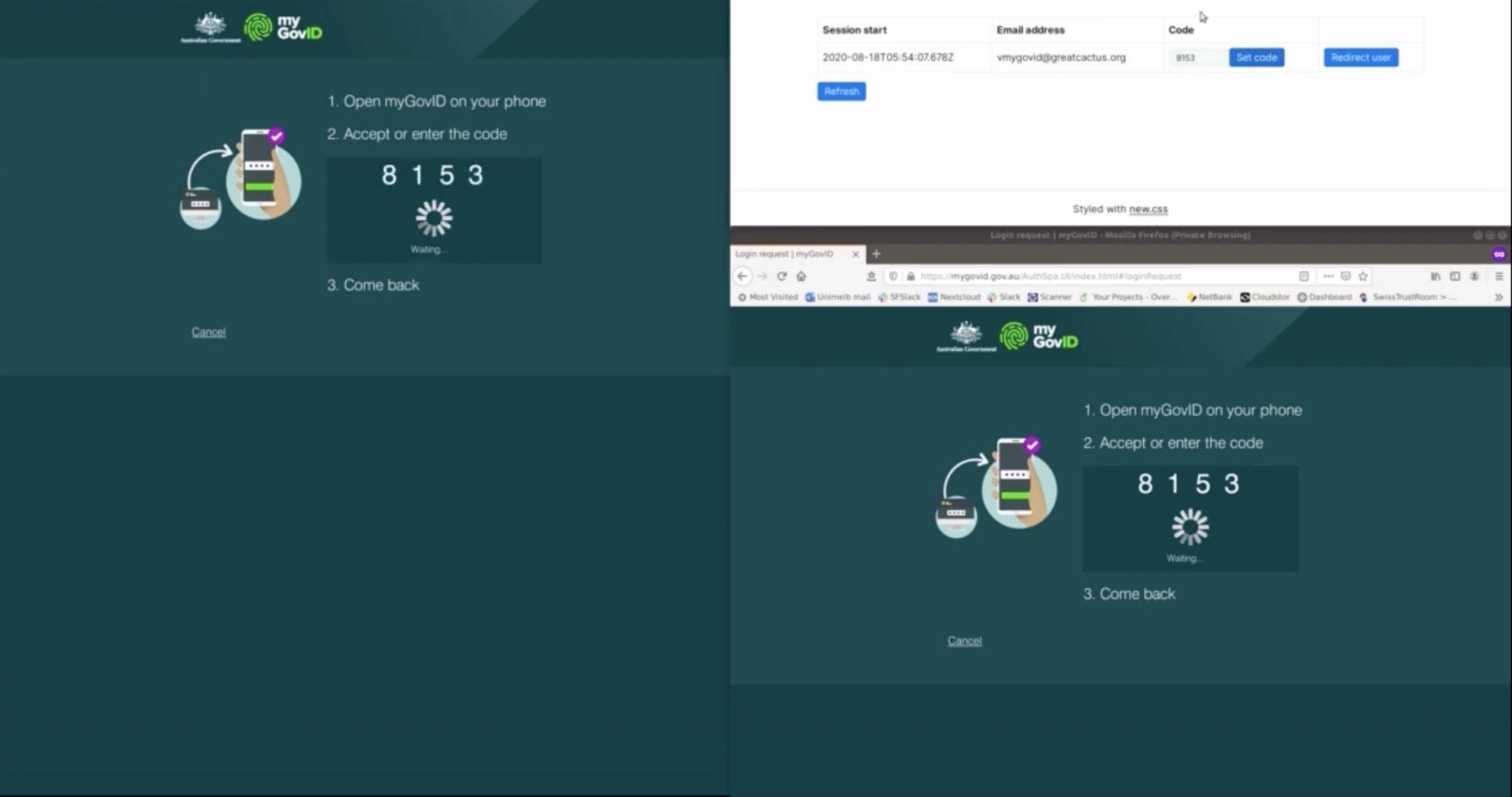

دعویٰ myGovID (مائی گov آئی ڈی) میں ایک حقیقی سیکیورٹی کمزوری کا حوالہ دیتا ہے۔ اگست 2024 میں، سیکیورٹی محققین بین فرینگلے (Ben Frengley) (میلبورن یونیورسٹی) اور وینسا ٹیگ (Vanessa Teague) (تھنکنگ سائبرسیکیورٹی (Thinking Cybersecurity) کی سی ای او، اے این یو (ANU) ایڈجونٹ پروفیسر) نے myGovID (مائی گov آئی ڈی) کے تصدیقی نظام میں ایک سنگین کمزوری دریافت کی [1]۔ یہ کمزوری ایک کوڈ ریپلے حملہ (code replay attack) ہے جو ایک بنیادی ڈیزائن کے نقص سے فائدہ اٹھاتا ہے۔ ایک حملہ آور ایک جعلی ویب سائٹ قائم کر سکتا ہے اور صارف کا ای میل ایڈریس حاصل کر سکتا ہے۔ جب حملہ آور ایک جائز حکومت پورٹل پر ممکنہ شکار کے ای میل کے ساتھ تصدیق شروع کرتا ہے، تو پورٹل ایک 4 ہندسوں کا پن (PIN) دکھاتا ہے۔ حملہ آور یہ پن (PIN) جعلی سائٹ کے ذریعے ممکنہ شکار تک پہنچاتا ہے، اور جب ممکنہ شکار اسے اپنے myGovID (مائی گov آئی ڈی) ایپ میں درج کرتا ہے، تو وہ بے خبری میں حملہ آور کو جائز حکومت اکاؤنٹس میں مکمل رسائی عطا کر دیتا ہے۔ ایک سنگین ڈیزائن کمزوری یہ ہے کہ myGovID (مائی گov آئی ڈی) ایپ یہ نہیں بتاتا کہ کون سا ادارہ تصدیق کا مطالبہ کر رہا ہے [2]۔ محققین نے یہ کمزوری 19 اگست 2024 کو آسٹریلین سگنلز ڈائریکٹوریٹ (Australian Signals Directorate) (ASD (اے ایس ڈی)) کو رپورٹ کی [3]۔ صنعت کے بہترین طریقہ کار کے مطابق، انہوں نے عوامی انکشاف سے پہلے حکومت کو کمزوری درست کرنے کا وقت دینے کے لیے 90 دن کی ذمہ دارانہ انکشاف (responsible disclosure) مدت تجویز کی [1]۔ The claim references a real security vulnerability identified in myGovID.

### حکومت کا ردعمل: درست کرنے سے انکار In August 2024, security researchers Ben Frengley (University of Melbourne) and Vanessa Teague (CEO of Thinking Cybersecurity, ANU adjunct professor) discovered a critical vulnerability in myGovID's authentication system [1].

18 ستمبر 2024 کو، آسٹریلین ٹیکسیشن آفس (Australian Taxation Office) (ATO (اے ٹی او)) نے محققین سے ملاقات کی اور واضح طور پر کہا کہ وہ "پروٹوکول تبدیل کرنے کا ارادہ نہیں رکھتے" [3]۔ اس کا مطلب ہے کہ حکومت نے اس کمزوری کو درست کرنے سے انکار کر دیا۔ اس کے علاوہ، ATO (اے ٹی او) نے اس کمزوری کو "عوامی آگہی کا مسئلہ" قرار دیا، جسے تکنیکی خرابی جو پروٹوکول میں تبدیلی کی ضرورت ہو [3]۔ ATO (اے ٹی او) نے myGovID (مائی گov آئی ڈی) کو "کسی بھی سند سے زیادہ محفوظ" ہونے کے بیانات جاری کیے، جس سے محققین کی تشویز کو نظرانداز کیا [4]۔ حکومت کے انکار کے بعد، محققین نے 21 ستمبر 2024 کو عوامی طور پر اس معاملے کو سامنے لایا — اپنے نتائج شائع کیے尽管 انہوں نے ذمہ دارانہ انکشاف مدت تجویز کی تھی [2]۔ سیکیورٹی محققین نے عوام کو خبردار کیا کہ لاگ ان کی خرابی درست ہونے تک myGovID (مائی گov آئی ڈی) استعمال نہ کریں [1]۔ The vulnerability is a **code replay attack** that exploits a fundamental design flaw.

### امبدزمین (Ombudsman) کی طرف سے ثبوت An attacker can set up a fake website and capture a user's email address.

اگست 2024 میں، آسٹریلین امبدزمین (Australian Ombudsman) نے "کیپنگ مائی گov سیکیور" (Keeping myGov Secure) رپورٹ شائع کی، جس میں myGov/myGovID (مائی گov/مائی گov آئی ڈی) نظاموں میں متعدد سیکیورٹی کمیوں کی نشاندہی کی گئی، بشمول غیر مستقل شناخت کے ثبوت کے معیار، غیر مجاز اکاؤنٹ لنک کرنے کے لیے محدود سیکیورٹی کنٹرولز، اور دھوکہ بازوں کے پینشن ادائیگیاں ری ڈائریکٹ کرنے اور جعلی فائدے کے دعوے جمع کرنے کے واقعات [5]۔ سروسز آسٹریلیا (Services Australia) نے جولائی 2024 کے اواخر میں ان سفارشات سے اتفاق کیا لیکن عمل درآمد کو ابتدائی 2025 تک موخر کر دیا، جس سے ظاہر ہوا کہ فوری سیکیورٹی معاملات پر کوئی فوری کارروائی نہیں کی گئی [5]۔ When the attacker initiates authentication at a legitimate government portal using the victim's email, the portal displays a 4-digit PIN.

غائب سیاق و سباق

### 1. "خاص" تصدیقی پروٹوکول درست ہے

### 1. The "Bespoke" Authentication Protocol is Accurate

دعویٰ myGovID (مائی گov آئی ڈی) کے تصدیقی پروٹوکول کو غیر معیاری درست طور پر بیان کرتا ہے۔ myGovID (مائی گov آئی ڈی) ٹرسٹیڈ ڈیجیٹل آئیڈینٹیٹی فریم ورک (Trusted Digital Identity Framework) (TDIF (ٹی ڈی آئی ایف)) استعمال کرتا ہے، جو آسٹریلیا کے لیے ایک ملکیتی، خاص نظام ہے — اوپن آئی ڈی کنیکٹ (OpenID Connect)، او آتھ 2.0 (OAuth 2.0) یا دیگر بین الاقوامی سطح پر تسلیم شدہ معیارات نہیں [6]۔ سیکیورٹی محققین نے سفارش کی ہے کہ TDIF (ٹی ڈی آئی ایف) فریم ورک کو ختم کر کے معیاری پروٹوکول جیسے اوپن آئی ڈی کنیکٹ (OpenID Connect) سے بدل دیا جائے [2]۔ The claim accurately characterizes myGovID's authentication protocol as non-standard. myGovID uses the **Trusted Digital Identity Framework (TDIF)**, which is a proprietary, bespoke system specific to Australia - not OpenID Connect, OAuth 2.0, or other internationally recognized standards [6].

### 2. پروٹوکول ڈیزائن بمقابلہ نفاذ کے مسائل Security researchers have recommended that the TDIF framework be deprecated and replaced with standard protocols like OpenID Connect [2].

جبکہ یہ کمزوری موجود ہے، ایک تکنیکی فرق قابل غور ہے: بنیادی نقص پروٹوکول کے ڈیزائن سے پیدا ہوتا دکھائی دیتا ہے (myGovID (مائی گov آئی ڈی) ایپ میں تصدیق کا مطالبہ کرنے والے کے بارے میں سیاق و سباق کی کمی)، ضروری نہیں کہ نفاذ میں غلطیاں۔ تاہم، یہ فرق دعویٰ کی صحت کو کم نہیں کرتا — ایک ناقص پروٹوکول ڈیزائن بھی ایک خرابی ہے جسے درست کرنے کی ضرورت ہے۔ ### 2. Protocol Design vs. Implementation Issues

### 3. ٹائم لائن اور سیاق و سباق While the vulnerability exists, there is a technical distinction worth noting: the fundamental flaw appears to stem from the protocol's design (the lack of context about who is requesting authentication in the myGovID app), not necessarily implementation errors.

یہ کمزوری اتحاد (Coalition) کی حکومت کے دور کے آخر میں دریافت ہوئی۔ اتحاد (Coalition) کو مئی 2022 میں عہدے سے ہٹا دیا گیا۔ یہ کمزوری اگست 2024 میں البانیز لیبر (Albanese Labor) حکومت کے تحت دریافت ہوئی۔ اس کا مطلب ہے: - اتحاد (Coalition) حکومت (2013-2022) نے ستمبر 2024 میں اصلاح سے انکار کرنے کا فیصلہ نہیں کیا - موجودہ (لیبر) حکومت نے myGovID (مائی گov آئی ڈی) وراثت میں حاصل کیا اور پروٹوکول تبدیل نہ کرنے کا فیصلہ کیا [3] تاہم، دعویٰ اتحاد (Coalition) حکومت کے اصل فیصلے کا حوالہ دے سکتا ہے جو myGovID (مائی گov آئی ڈی) کو ایک خاص، غیر معیاری پروٹوکول استعمال کرتے ہوئے تیار اور نافذ کرنے کا تھا — جو اتحاد (Coalition) کے عہدے میں رہنے کے دوران (2013-2022) کیا گیا ہو گا۔ However, this distinction does not diminish the validity of the claim - a flawed protocol design is still a flaw that requires fixing.

ماخذ کی ساکھ کا جائزہ

### اصل ماخذ: تھنکنگ سائبرسیکیورٹی (Thinking Cybersecurity)

### Original Source: Thinking Cybersecurity

فراہم کردہ اصل ماخذ (تھنکنگ سائبرسیکیورٹی (Thinking Cybersecurity)) ایک تنظیم ہے جس کی قیادت وینسا ٹیگ (Vanessa Teague) کرتی ہیں، جو کمزوری دریافت کرنے والے محققین میں سے ایک ہیں۔ یہ کمزوری خود کی براہ راست ماخذ پیدا کرتا ہے۔ وینسا ٹیگ (Vanessa Teague) یہ ہیں: - ایک اے این یو (ANU) ایڈجونٹ پروفیسر اور سیکیورٹی محقق - سائبر سیکیورٹی میں ایک معتبر علمی آواز - انتخابی سیکیورٹی اور ڈیجیٹل نظاموں پر جائزہ شدہ کام شائع کر چکی ہیں [7] تاہم، اپنے دریافت کی رپورٹ کرنے والے محققین میں سے ایک ہونے کے ناطے، کمزوری کی شدت کو اجاگر کرنے میں فطری تعصب موجود ہے۔ The original source provided (Thinking Cybersecurity) is an organization led by Vanessa Teague, one of the researchers who discovered the vulnerability.

### اس معاملے پر اولین ذرائع This creates a direct source on the vulnerability itself.

سب سے قابل اعتبار ذرائع یہ ہیں: - **ٹیکنالوجی نیوز آؤٹ لیٹس** (iTnews (آئی ٹی نیوز)، InnovationAus (انوویشن آسٹریلیا)): کمزوری دریافت اور حکومت کے ردعمل کو کور کرنے والے آسٹریلوی مین اسٹریم ٹیک صحافت [1][3] - **حکومتی ذرائع** (امبدزمین (Ombudsman) رپورٹ، ATO (اے ٹی او) بیانات): سیکیورٹی خدشات اور حکومت کے موقف کی سرکاری دستاویزات [4][5] - **سیکیورٹی تحقیق** (تھنکنگ سائبرسیکیورٹی (Thinking Cybersecurity)، محققین کی تکنیکی دستاویزات): علمی اور پیشہ ورانہ سیکیورٹی تجزیہ [2] یہ دعویٰ مین اسٹریم ٹیکنالوجی صحافت اور حکومتی رپورٹس سے اچھی طرح حمایت یافتہ ہے، بنیادی طور پر کسی ایک پارٹی پر مبنی ماخذ پر انحصار نہیں کرتا۔ Vanessa Teague is:

- An ANU adjunct professor and security researcher

- A credible academic voice in cybersecurity

- Has published peer-reviewed work on electoral security and digital systems [7]

However, as one of the researchers reporting on their own finding, there is inherent bias in favor of emphasizing the vulnerability's severity.

⚖️

Labor موازنہ

### کیا لیبر (Labor) نے بھی ایسا ہی خاص تصدیق کا طریقہ اپنایا؟

### Did Labor Adopt Similar Bespoke Authentication Approaches?

لیبر (Labor) اس وقت حکومت میں نہیں تھی جب myGovID (مائی گov آئی ڈی) تیار کیا گیا (اتحاد (Coalition) 2013-2022 میں حکومت کرتی رہی)۔ لیبر (Labor) حکومت نے مئی 2022 میں عہدہ سنبھالنے پر myGovID (مائی گov آئی ڈی) نظام وراثت میں حاصل کیا۔ **تاہم**, زیادہ متعلقہ موازنہ یہ ہے: **لیبر (Labor) نے دریافت شدہ کمزوری کا کیسے جواب دیا؟** جیسا کہ اوپر بیان کیا گیا، ستمبر 2024 میں "پروٹوکول تبدیل نہ کرنے کا ارادہ" کرنے کا فیصلہ **لیبر (Labor) حکومت کے ATO (اے ٹی او)** نے کیا، اتحاد (Coalition) نے نہیں۔ اس سے ظاہر ہوتا ہے کہ دونوں حکومتوں (اتحاد (Coalition) نے اصل ترقی کے لیے، لیبر (Labor) نے دریافت شدہ کمزوری کے جواب کے لیے) نے myGovID (مائی گov آئی ڈی) کے حوالے سے مشکوک سائبر سیکیورٹی فیصلے کیے۔ Labor was not in government when myGovID was developed (Coalition governed 2013-2022).

### لیبر (Labor) کا ڈیجیٹل شناخت کا نقطہ نظر The Labor government inherited the myGovID system when they took office in May 2022.

**However**, the more relevant comparison is: **How did Labor respond to the discovered vulnerability?**

As noted above, the decision to "not intend to change the protocol" in September 2024 was made by the **Labor government's ATO**, not the Coalition.

لیبر (Labor) نے نومبر 2024 میں myGovID (مائی گov آئی ڈی) کو "myID" (مائی آئی ڈی) کے طور پر دوبارہ برانڈ کرتے ہوئے ایک ڈیجیٹل شناخت اسکیم کے تحت ترقی جاری رکھی۔ لیبر (Labor) نے خاص TDIF (ٹی ڈی آئی ایف) فریم ورک نہیں چھوڑا بلکہ اس کے بجائے اسی میں کام جاری رکھا [8]۔ اس سے پتہ چلتا ہے کہ لیبر (Labor) کو بھی کچھ ذمہ داری عائد ہو سکتی ہے کہ ایک بار معماری کمزوری دریافت ہونے پر اسے درست نہیں کیا گیا۔ This indicates both governments (Coalition for original development, Labor for response to the discovered vulnerability) made questionable cybersecurity decisions regarding myGovID.

🌐

متوازن نقطہ نظر

### اتحاد (Coalition) کا ڈیزائن فیصلہ (2013-2022)

### The Coalition's Design Decision (2013-2022)

جب اتحاد (Coalition) حکومت نے myGovID (مائی گov آئی ڈی) کو ایک ملکیتی، خاص تصدیقی پروٹوکول (TDIF (ٹی ڈی آئی ایف)) استعمال کرتے ہوئے تیار کرنے کا فیصلہ کیا بجائے بین الاقوامی معیاری پروٹوکول جیسے اوپن آئی ڈی کنیکٹ (OpenID Connect) کے، تو یہ ایک مشکوک معماریاتی فیصلہ تھا۔ اس انتخاب کے اسباب ممکنہ طور پر یہ تھے: - خاص آسٹریلوی حل کے لیے خواہش جو مخصوص حکومت کی ضروریات کے مطابق ہو - ممکنہ قومی خودمختاری کے خدشات (بین الاقوامی معیارات پر انحصار نہ کرنے پر) - نظام کی سیکیورٹی اور کاروائیوں پر تصور شدہ کنٹرول تاہم، سیکیورٹی ماہرین کا کہنا ہے کہ خاص تصدیقی نظام بنیادی طور پر زیادہ خطرناک ہیں کیونکہ وہ: - وسیع پیمانے پر استعمال ہونے والے معیارات کے مقابلے میں محدود بیرونی سیکیورٹی جائزے کا سامنا کرتے ہیں - سالوں کے کمیونٹی کمزوری دریافت اور پیچنگ سے فائدہ نہیں اٹھاتے - 2024 میں دریافت ہونے والے ڈیزائن کے نقائص کے امکان میں اضافہ کرتے ہیں [2] **معیاری سیکیورٹی طریقہ کار یہ ہے کہ ثابت، وسیع پیمانے پر آڈٹ شدہ پروٹوکول استعمال کیے جائیں جب تک کہ ایسا نہ کرنے کی کوئی مجبور وجہ نہ ہو۔** When the Coalition government decided to develop myGovID using a proprietary, bespoke authentication protocol (TDIF) rather than adopting internationally standard protocols like OpenID Connect, this represented a questionable architectural decision.

### حکومت کا دریافت شدہ کمزوری کے جواب میں ردعمل The reasons for this choice were likely:

- Desire for a uniquely Australian solution tailored to specific government needs

- Potential national sovereignty concerns (not relying on international standards)

- Perceived control over the system's security and operations

However, security experts argue that bespoke authentication systems are inherently riskier because they:

- Have limited external security review compared to widely-used standards

- Don't benefit from years of community vulnerability discovery and patching

- Increase the chance of design flaws like the one discovered in 2024 [2]

**Standard security practice is to use proven, widely-audited protocols unless there is a compelling reason not to.**

اصلی ڈیزائن انتخاب سے زیادہ مسئلہ دار یہ تھا کہ جب کمزوری دریافت ہوئی تو ردعمل کیا تھا: **اتحاد (Coalition) حکومت (2013-2022) کے دوران:** - اتحاد (Coalition) نے myGovID (مائی گov آئی ڈی) نافذ اور چلایا لیکن کمزوری 2024 میں دریافت ہوئی (ان کے عہدے سے ہٹنے کے بعد) **لیبر (Labor) حکومت (ستمبر 2024 سے) کے دوران:** - ATO (اے ٹی او) نے واضح طور پر جانے ہوئے کمزوری کو درست کرنے سے انکار کیا، یہ بیان کرتے ہوئے کہ وہ "پروٹوکول تبدیل کرنے کا ارادہ نہیں رکھتے" - حکومت نے اسے "عوامی آگہی کا مسئلہ" قرار دیا بجائے ایک تکنیکی ڈیزائن کے نقص کے - کوئی اصلاحی ٹائم لائن یا منصوبہ نہیں سنایا گیا - نظام جانے ہوئے کمزوری کے ساتھ کام کرتا رہا ### The Government's Response to the Discovered Vulnerability

### ماہر اور ادارہ جاتی نقطہ نظر More problematic than the original design choice was the response when the vulnerability was discovered:

**During Coalition government (2013-2022):**

- The Coalition would have deployed and operated myGovID but the vulnerability wasn't discovered until 2024 (after their loss of office)

**During Labor government (September 2024 onward):**

- The ATO explicitly refused to fix the known vulnerability, stating they "did not intend to change the protocol"

- The government dismissed it as a "public awareness issue" rather than a technical design flaw

- No remediation timeline or plan was announced

- The system continued to operate with the known vulnerability

امبدزمین (Ombudsman) کی رپورٹ اس بات کی تصدیق کرتی ہے کہ myGov/myGovID (مائی گov/مائی گov آئی ڈی) سیکیورٹی ناکافی ہے، اور حکومت نے صرف 2025 میں کمیوں کو دور کرنے پر اتفاق کیا [5]۔ یہ وقت بتا رہا ہے کہ یہ فعال نہیں بلکہ ردعمل سیکیورٹی گورننس تھا۔ ### Expert and Institutional Perspectives

### موازنہ حکومت کا طریقہ کار The Ombudsman's report reinforces that myGov/myGovID security is inadequate, with the government only agreeing to address deficiencies in 2025 [5].

تصدیقی نظام میں جانے ہوئی سیکیورٹی کمزوریوں کو نظرانداز کرنا ذمہ دار حکومتوں میں معیاری طریقہ کار نہیں ہے۔ معیاری صنعتی طریقہ کار یہ ہے: 1. The timing suggests this was reactive rather than proactive security governance.

کمزوری کو تسلیم کریں 2. ### Comparative Government Practice

اصلاحی منصوبہ تیار کریں 3. Ignoring known security vulnerabilities in authentication systems is not standard practice across responsible governments.

معقول وقت میں اصلاح نافذ کریں 4. The standard industry approach is:

1.

عوامی طور پر حل کی اطلاع دیں آسٹریلوی حکومت کا ردعمل (پروٹوکول ڈیزائن کے نقص کو درست کرنے سے انکار) ان معیارات سے کم ہے۔ **اہم سیاق و سباق:** نہ اتحاد (Coalition) اور نہ لیبر (Labor) نے myGovID (مائی گov آئی ڈی) کے حوالے سے مضبوط سائبر سیکیورٹی گورننس کا مظاہرہ کیا۔ اتحاد (Coalition) نے ایک نظام بنایا جس نے غیر معیاری پروٹوکول استعمال کیے، اور لیبر (Labor) (جس نے اسے وراثت میں حاصل کیا) نے کمزوریوں کے دریافت ہونے پر ان کو درست کرنے سے انکار کیا۔ دونوں فیصلے بیورو کریٹک جمود اور نظام کے معماریاتی ناکامیوں کو تسلیم کرنے سے انکار کی طرف اشارہ کرتے ہیں۔ Acknowledge the vulnerability

2.

سچ

7.0

/ 10

یہ دعویٰ myGovID (مائی گov آئی ڈی) کمزوری اور حکومت کے اسے درست کرنے سے انکار کے حوالے سے حقیقی طور پر درست ہے۔ تاہم، ایک اہم وقتی وضاحت ہے: اصلاح سے انکار کا فیصلہ ستمبر 2024 میں لیبر (Labor) حکومت نے کیا، اتحاد (Coalition) حکومت نے نہیں۔ اتحاد (Coalition) (2013-2022) نے اصل میں خاص، غیر معیاری پروٹوکول استعمال کرنے کا فیصلہ کیا، جو وہ معماریاتی انتخاب تھا جس نے اس کمزوری کو ممکن بنایا۔ اس دعویٰ کی دو طرح سے تشریح ہو سکتی ہے: 1. **اگر اصل پروٹوکول ڈیزائن (اتحاد (Coalition) دور 2013-2022) کا حوالہ ہے:** سچ — اتحاد (Coalition) نے ثابت شدہ معیارات پر ایک خاص پروٹوکول چنا 2. **اگر 2024 میں دریافت شدہ کمزوری کے اصلاح سے انکار کا حوالہ ہے:** سچ لیکن لیبر (Labor) حکومت نے کیا، اتحاد (Coalition) نے نہیں "نظرانداز کرنے اور درست نہ کرنے کا فیصلہ" کا بیان قدرتی طور پر دریافت کے بعد اصلاح سے انکار (ستمبر 2024) کا حوالہ دیتا ہے، جو ایک لیبر (Labor) حکومت کا فیصلہ تھا، اگرچہ بنیادی معماریاتی انتخاب اتحاد (Coalition) نے کیا تھا۔

The claim is factually accurate regarding the myGovID vulnerability and the government's refusal to fix it.

حتمی سکور

7.0

/ 10

سچ

یہ دعویٰ myGovID (مائی گov آئی ڈی) کمزوری اور حکومت کے اسے درست کرنے سے انکار کے حوالے سے حقیقی طور پر درست ہے۔ تاہم، ایک اہم وقتی وضاحت ہے: اصلاح سے انکار کا فیصلہ ستمبر 2024 میں لیبر (Labor) حکومت نے کیا، اتحاد (Coalition) حکومت نے نہیں۔ اتحاد (Coalition) (2013-2022) نے اصل میں خاص، غیر معیاری پروٹوکول استعمال کرنے کا فیصلہ کیا، جو وہ معماریاتی انتخاب تھا جس نے اس کمزوری کو ممکن بنایا۔ اس دعویٰ کی دو طرح سے تشریح ہو سکتی ہے: 1. **اگر اصل پروٹوکول ڈیزائن (اتحاد (Coalition) دور 2013-2022) کا حوالہ ہے:** سچ — اتحاد (Coalition) نے ثابت شدہ معیارات پر ایک خاص پروٹوکول چنا 2. **اگر 2024 میں دریافت شدہ کمزوری کے اصلاح سے انکار کا حوالہ ہے:** سچ لیکن لیبر (Labor) حکومت نے کیا، اتحاد (Coalition) نے نہیں "نظرانداز کرنے اور درست نہ کرنے کا فیصلہ" کا بیان قدرتی طور پر دریافت کے بعد اصلاح سے انکار (ستمبر 2024) کا حوالہ دیتا ہے، جو ایک لیبر (Labor) حکومت کا فیصلہ تھا، اگرچہ بنیادی معماریاتی انتخاب اتحاد (Coalition) نے کیا تھا۔

The claim is factually accurate regarding the myGovID vulnerability and the government's refusal to fix it.

📚 ذرائع اور حوالہ جات (8)

-

1

itnews.com.au

ATO declines to change protocol.

iTnews -

2

thinkingcybersecurity.com

Thinkingcybersecurity

-

3

innovationaus.com

Innovationaus

-

4

accountantsdaily.com.au

From security concerns to clashes with workplace policies, the transition to myGovID has caused a few headaches within the profession, but the ATO believes worries are misplaced.

Accountantsdaily Com -

5PDF

Keeping myGov Secure

Ombudsman Gov • PDF Document -

6

architecture.digital.gov.au

Architecture Digital Gov

-

7

cecs.anu.edu.au

Cecs Anu Edu

-

8

ato.gov.au

Ato Gov

درجہ بندی پیمانے کا طریقہ کار

1-3: غلط

حقائق کے لحاظ سے غلط یا بدنیتی پر مبنی من گھڑت۔

4-6: جزوی

کچھ سچائی لیکن سیاق و سباق غائب یا مسخ شدہ ہے۔

7-9: زیادہ تر سچ

معمولی تکنیکی تفصیلات یا الفاظ کے مسائل۔

10: درست

مکمل طور پر تصدیق شدہ اور سیاق و سباق کے لحاظ سے منصفانہ۔

طریقہ کار: درجہ بندیاں سرکاری حکومتی ریکارڈز، آزاد حقائق کی جانچ کرنے والی تنظیمات اور بنیادی ماخذ دستاویزات کے باہمی حوالے سے طے کی جاتی ہیں۔