C0161

주장

“myGovID의 보안 취약점을 무시하고 수정하지 않기로 선택했는데, 이는 선택된 인증 프로토콜이 독자적이며 표준 관행과 일치하지 않기 때문에 발생했다.”

원본 출처: Matthew Davis

분석일: 29 Jan 2026

원본 출처

✅ 사실 검증

### ### myGovID myGovID 보안 boan 취약점 chwiyakjeom - - 코드 kodeu 재생공격 jaesaenggonggyeok

### myGovID Security Vulnerability - Code Replay Attack

이 i 주장은 jujangeun myGovID에서 myGovIDeseo 확인된 hwagindoen 실제 silje 보안 boan 취약점을 chwiyakjeomeul 언급한다. eongeuphanda. 2024년 2024nyeon 8월, 8wol, 멜버른 melbeoreun 대학교의 daehakgyoui Ben Ben Frengle과 Frenglegwa Thinking Thinking Cybersecurity Cybersecurity CEO이자 CEOija ANU ANU 겸임 gyeomim 교수인 gyosuin Vanessa Vanessa Teague가 Teaguega myGovID myGovID 인증 injeung 시스템의 siseutemui 중대한 jungdaehan 취약점을 chwiyakjeomeul 발견했다 balgyeonhaetda [1]. [1]. The claim references a real security vulnerability identified in myGovID.

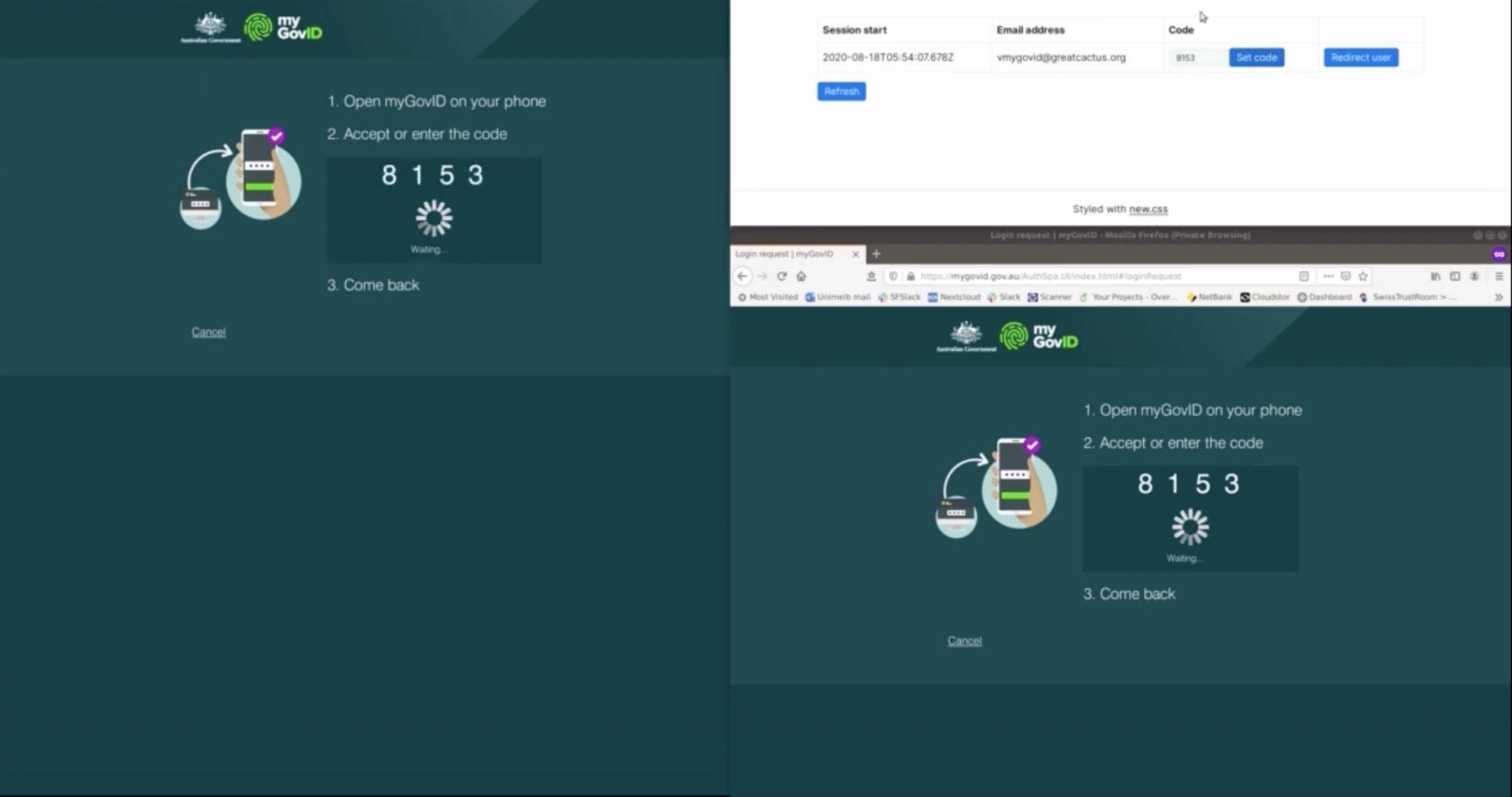

이 i 취약점은 chwiyakjeomeun 기본적인 gibonjeogin 설계 seolgye 결함을 gyeolhameul 악용하는 agyonghaneun **코드 **kodeu 재생공격**이다. jaesaenggonggyeok**ida. 공격자는 gonggyeokjaneun 가짜 gajja 웹사이트를 wepsaiteureul 설정하여 seoljeonghayeo 사용자의 sayongjaui 이메일 imeil 주소를 jusoreul 캡처할 kaepcheohal 수 su 있다. itda. 공격자가 gonggyeokjaga 희생자의 huisaengjaui 이메일을 imeireul 사용하여 sayonghayeo 정부 jeongbu 포털에서 poteoreseo 인증을 injeungeul 시작하면, sijakhamyeon, 포털은 poteoreun 4자리 4jari PIN을 PINeul 표시한다. pyosihanda. 공격자는 gonggyeokjaneun 가짜 gajja 사이트를 saiteureul 통해 tonghae 이 i PIN을 PINeul 희생자에게 huisaengjaege 중계하고, junggyehago, 희생자가 huisaengjaga myGovID myGovID 앱에 aebe 입력하면 ipryeokhamyeon 정부 jeongbu 계정에 gyejeonge 대한 daehan 완전한 wanjeonhan 접근 jeopgeun 권한을 gwonhaneul 공격자에게 gonggyeokjaege 무의식적으로 muuisikjeogeuro 부여한다. buyeohanda. 중요한 jungyohan 설계 seolgye 결함은 gyeolhameun myGovID myGovID 앱이 aebi **어떤 **eotteon 조직이 jojigi 인증을 injeungeul 요청하는지에 yocheonghaneunjie 대한 daehan 표시가 pyosiga 없다**는 eopda**neun 것이다 geosida [2]. [2]. In August 2024, security researchers Ben Frengley (University of Melbourne) and Vanessa Teague (CEO of Thinking Cybersecurity, ANU adjunct professor) discovered a critical vulnerability in myGovID's authentication system [1].

연구자들은 yeongujadeureun 2024년 2024nyeon 8월 8wol 19일 19il 호주 hoju 신호국(ASD)에 sinhoguk(ASD)e 이 i 취약점을 chwiyakjeomeul 보고했다 bogohaetda [3]. [3]. 업계 eopgye 모범 mobeom 사례에 saryee 따라 ttara 공개 gonggae 공개 gonggae 전에 jeone 정부가 jeongbuga 수정 sujeong 개발 gaebal 및 mit 구현에 guhyeone 시간을 siganeul 허용하기 heoyonghagi 위해 wihae 90일의 90irui 책임 chaegim 있는 itneun 공개 gonggae 기간을 giganeul 제안했다 jeanhaetda [1]. [1]. The vulnerability is a **code replay attack** that exploits a fundamental design flaw.

### ### 정부 jeongbu 대응: daeeung: 수정 sujeong 거부 geobu An attacker can set up a fake website and capture a user's email address.

2024년 2024nyeon 9월 9wol 18일, 18il, 호주 hoju 세무국(ATO)은 semuguk(ATO)eun 연구자들과 yeongujadeulgwa 만나 manna **'프로토콜을 **'peurotokoreul 변경할 byeongyeonghal 의도가 uidoga 없다'**고 eopda'**go 명시적으로 myeongsijeogeuro 밝혔다 bakhyeotda [3]. [3]. 이는 ineun 정부가 jeongbuga 취약점 chwiyakjeom 수정을 sujeongeul 거부했다는 geobuhaetdaneun 의미이다. uimiida. 또한 ttohan ATO는 ATOneun 이 i 취약점을 chwiyakjeomeul 프로토콜 peurotokol 변경이 byeongyeongi 필요한 piryohan 기술적 gisuljeok 결함이 gyeolhami 아닌 anin '대중 'daejung 인식 insik 문제'로 munje'ro 규정했다 gyujeonghaetda [3]. [3]. ATO는 ATOneun 또한 ttohan myGovID가 myGovIDga '어떤 'eotteon 자격 jagyeok 증명보다 jeungmyeongboda 안전하다'고 anjeonhada'go 주장하며 jujanghamyeo 연구자들의 yeongujadeurui 우려를 uryeoreul 일축했다 ilchukhaetda [4]. [4]. When the attacker initiates authentication at a legitimate government portal using the victim's email, the portal displays a 4-digit PIN.

정부가 jeongbuga 취약점 chwiyakjeom 수정을 sujeongeul 거부한 geobuhan 후, hu, 연구자들은 yeongujadeureun 2024년 2024nyeon 9월 9wol 21일에 21ire 대중에게 daejungege 공개했다 gonggaehaetda - - 책임 chaegim 있는 itneun 공개 gonggae 기간을 giganeul 제안했음에도 jeanhaesseumedo 불구하고 bulguhago 결과를 gyeolgwareul 발표했다 balpyohaetda [2]. [2]. 보안 boan 연구자들은 yeongujadeureun 로그인 rogeuin 결함이 gyeolhami 수정될 sujeongdoel 때까지 ttaekkaji myGovID myGovID 사용을 sayongeul 중단하라고 jungdanharago 명시적으로 myeongsijeogeuro 대중에게 daejungege 경고했다 gyeonggohaetda [1]. [1]. The attacker relays this PIN to the victim through the fake site, and when the victim enters it into their myGovID app, they unknowingly grant the attacker full access to legitimate government accounts.

### ### 옴부즈맨 ombujeumaen 보고서 bogoseo 지원 jiwon 증거 jeunggeo A critical design weakness is that the myGovID app provides **no indication of which organization is requesting authentication** [2].

2024년 2024nyeon 8월, 8wol, 호주 hoju 옴부즈맨은 ombujeumaeneun 'myGov 'myGov 보안 boan 유지' yuji' 보고서를 bogoseoreul 발행하여 balhaenghayeo 불일치한 burilchihan 신원 sinwon 증명 jeungmyeong 표준, pyojun, 무단 mudan 계정 gyejeong 연결에 yeongyeore 대한 daehan 제한된 jehandoen 보안 boan 통제, tongje, 사기꾼이 sagikkuni 연금 yeongeum 지급을 jigeubeul 리디렉션하고 ridireksyeonhago 허위 heowi 복지 bokji 신청을 sincheongeul 제출한 jechulhan 사례 sarye 등 deung myGov/myGovID myGov/myGovID 시스템의 siseutemui 여러 yeoreo 보안 boan 결함을 gyeolhameul 확인했다 hwaginhaetda [5]. [5]. Services Services Australia는 Australianeun 2024년 2024nyeon 7월 7wol 말에 mare 이러한 ireohan 권고에 gwongoe 동의했지만 donguihaetjiman 구현을 guhyeoneul 2025년 2025nyeon 초로 choro 연기하여 yeongihayeo 긴급한 gingeuphan 보안 boan 문제에 munjee 즉각적인 jeukgakjeogin 조치가 jochiga 취해지지 chwihaejiji 않음을 aneumeul 나타냈다 natanaetda [5]. [5]. The researchers reported this vulnerability to the Australian Signals Directorate (ASD) on August 19, 2024 [3].

누락된 맥락

### ### 1. 1. '독자적인' 'dokjajeogin' 인증 injeung 프로토콜은 peurotokoreun 정확하다 jeonghwakhada

### 1. The "Bespoke" Authentication Protocol is Accurate

이 i 주장은 jujangeun myGovID의 myGovIDui 인증 injeung 프로토콜을 peurotokoreul 비표준으로 bipyojuneuro 정확히 jeonghwakhi 특징짓는다. teukjingjitneunda. myGovID는 myGovIDneun 호주 hoju 고유의 goyuui 독자적인 dokjajeogin 시스템인 siseutemin **신뢰할 **sinroehal 수 su 있는 itneun 디지털 dijiteol 신원 sinwon 프레임워크(TDIF)**를 peureimwokeu(TDIF)**reul 사용하며, sayonghamyeo, OpenID OpenID Connect, Connect, OAuth OAuth 2.0 2.0 또는 ttoneun 기타 gita 국제적으로 gukjejeogeuro 인정된 injeongdoen 표준은 pyojuneun 아니다 anida [6]. [6]. 보안 boan 연구자들은 yeongujadeureun TDIF TDIF 프레임워크를 peureimwokeureul 폐지하고 pyejihago OpenID OpenID Connect와 Connectwa 같은 gateun 표준 pyojun 프로토콜로 peurotokolro 대체할 daechehal 것을 geoseul 권고했다 gwongohaetda [2]. [2]. The claim accurately characterizes myGovID's authentication protocol as non-standard. myGovID uses the **Trusted Digital Identity Framework (TDIF)**, which is a proprietary, bespoke system specific to Australia - not OpenID Connect, OAuth 2.0, or other internationally recognized standards [6].

### ### 2. 2. 프로토콜 peurotokol 설계 seolgye 대 dae 구현 guhyeon 문제 munje Security researchers have recommended that the TDIF framework be deprecated and replaced with standard protocols like OpenID Connect [2].

취약점이 chwiyakjeomi 존재하는 jonjaehaneun 동안 dongan 기술적 gisuljeok 구분은 gubuneun 주목할 jumokhal 만하다: manhada: 근본적인 geunbonjeogin 결함은 gyeolhameun 프로토콜의 peurotokorui 설계(myGovID seolgye(myGovID 앱에서 aebeseo 인증을 injeungeul 요청하는 yocheonghaneun 주체에 juchee 대한 daehan 맥락 maekrak 부족)에서 bujok)eseo 비롯된 birotdoen 것으로 geoseuro 보이며, boimyeo, 반드시 bandeusi 구현 guhyeon 오류에서 oryueseo 비롯된 birotdoen 것은 geoseun 아니다. anida. 그러나 geureona 이러한 ireohan 구분은 gubuneun 주장의 jujangui 타당성을 tadangseongeul 약화시키지 yakhwasikiji 않는다 anneunda - - 잘못된 jalmotdoen 프로토콜 peurotokol 설계는 seolgyeneun 여전히 yeojeonhi 수정이 sujeongi 필요한 piryohan 결함이다. gyeolhamida. ### 2. Protocol Design vs. Implementation Issues

### ### 3. 3. 타임라인 taimrain 및 mit 맥락 maekrak While the vulnerability exists, there is a technical distinction worth noting: the fundamental flaw appears to stem from the protocol's design (the lack of context about who is requesting authentication in the myGovID app), not necessarily implementation errors.

취약점 chwiyakjeom 발견은 balgyeoneun 연립정부 yeonripjeongbu 임기 imgi 말에 mare 발생했다. balsaenghaetda. 연립정부는 yeonripjeongbuneun 2022년 2022nyeon 5월에 5wore 퇴임했다. toeimhaetda. 취약점은 chwiyakjeomeun 알바니즈 albanijeu 노동당 nodongdang 정부 jeongbu 하에서 haeseo 2024년 2024nyeon 8월에 8wore 발견되었다. balgyeondoeeotda. 이는: ineun: However, this distinction does not diminish the validity of the claim - a flawed protocol design is still a flaw that requires fixing.

- - 연립정부(2013-2022)는 yeonripjeongbu(2013-2022)neun 2024년 2024nyeon 9월 9wol 수정 sujeong 거부 geobu 결정을 gyeoljeongeul 내리지 naeriji 않았을 anasseul 것 geot ### 3. Timeline and Context

- - 현재(노동당) hyeonjae(nodongdang) 정부는 jeongbuneun myGovID를 myGovIDreul 물려받았고 mulryeobadatgo 프로토콜을 peurotokoreul 변경하지 byeongyeonghaji 않기로 ankiro 결정했다 gyeoljeonghaetda [3] [3] The vulnerability discovery occurred late in the Coalition government's tenure.

그러나 geureona 이 i 주장은 jujangeun 2013-2022년 2013-2022nyeon 연립정부 yeonripjeongbu 임기 imgi 동안 dongan 맞춤형 matchumhyeong 비표준 bipyojun 프로토콜을 peurotokoreul 사용하여 sayonghayeo myGovID를 myGovIDreul 개발하고 gaebalhago 배포하기로 baepohagiro 한 han 연립정부의 yeonripjeongbuui 원래 wonrae 결정을 gyeoljeongeul 참조할 chamjohal 수 su 있다 itda - - 이는 ineun 연립정부 yeonripjeongbu 임기 imgi 중에 junge 내려진 naeryeojin 결정이었을 gyeoljeongieosseul 것이다. geosida. The Coalition was voted out of office in May 2022.

출처 신뢰도 평가

### ### 원본 wonbon 출처: chulcheo: Thinking Thinking Cybersecurity Cybersecurity

### Original Source: Thinking Cybersecurity

제공된 jegongdoen 원본 wonbon 출처(Thinking chulcheo(Thinking Cybersecurity)는 Cybersecurity)neun 취약점을 chwiyakjeomeul 발견한 balgyeonhan 연구자 yeonguja 중 jung 한 han 명인 myeongin Vanessa Vanessa Teague가 Teaguega 이끄는 ikkeuneun 조직이다. jojigida. 이는 ineun 취약점 chwiyakjeom 자체에 jachee 대한 daehan 직접적인 jikjeopjeogin 출처를 chulcheoreul 만든다. mandeunda. Vanessa Vanessa Teague는: Teagueneun: The original source provided (Thinking Cybersecurity) is an organization led by Vanessa Teague, one of the researchers who discovered the vulnerability.

- - ANU ANU 겸임 gyeomim 교수이자 gyosuija 보안 boan 연구자 yeonguja This creates a direct source on the vulnerability itself.

- - 사이버보안 saibeoboan 분야의 bunyaui 신뢰할 sinroehal 수 su 있는 itneun 학술적 haksuljeok 목소리 moksori Vanessa Teague is:

- An ANU adjunct professor and security researcher

- A credible academic voice in cybersecurity

- Has published peer-reviewed work on electoral security and digital systems [7]

However, as one of the researchers reporting on their own finding, there is inherent bias in favor of emphasizing the vulnerability's severity.

- - 선거 seongeo 보안 boan 및 mit 디지털 dijiteol 시스템에 siseuteme 대한 daehan 동료 dongryo 심사 simsa 논문을 nonmuneul 발표했다 balpyohaetda [7] [7] ### Primary Sources on This Issue

그러나 geureona 취약점의 chwiyakjeomui 심각성을 simgakseongeul 강조하는 gangjohaneun 것에 geose 내재된 naejaedoen 편향이 pyeonhyangi 있을 isseul 수 su 있다. itda. The most reliable sources are:

- **Technology news outlets** (iTnews, InnovationAus): Mainstream Australian tech journalism covering the vulnerability discovery and government response [1][3]

- **Government sources** (Ombudsman report, ATO statements): Official documentation of security concerns and government positions [4][5]

- **Security research** (Thinking Cybersecurity, researchers' technical documentation): Academic and professional security analysis [2]

The claim is well-supported by mainstream technology journalism and government reports, not primarily dependent on a single partisan source.

### ### 이 i 문제에 munjee 대한 daehan 1차 1cha 출처 chulcheo 가장 gajang 신뢰할 sinroehal 수 su 있는 itneun 출처는: chulcheoneun: - - **기술 **gisul 뉴스 nyuseu 매체** maeche** (iTnews, (iTnews, InnovationAus): InnovationAus): 취약점 chwiyakjeom 발견 balgyeon 및 mit 정부 jeongbu 대응을 daeeungeul 보도하는 bodohaneun 주요 juyo 호주 hoju 기술 gisul 언론 eonron [1][3] [1][3] - - **정부 **jeongbu 출처** chulcheo** (옴부즈맨 (ombujeumaen 보고서, bogoseo, ATO ATO 성명): seongmyeong): 보안 boan 우려 uryeo 및 mit 정부 jeongbu 입장을 ipjangeul 문서화한 munseohwahan 공식 gongsik 자료 jaryo [4][5] [4][5] - - **보안 **boan 연구** yeongu** (Thinking (Thinking Cybersecurity, Cybersecurity, 연구자의 yeongujaui 기술 gisul 문서): munseo): 학술 haksul 및 mit 전문 jeonmun 보안 boan 분석 bunseok [2] [2] 이 i 주장은 jujangeun 주요 juyo 기술 gisul 언론 eonron 및 mit 정부 jeongbu 보고서에서 bogoseoeseo 뒷받침되며 dwitbatchimdoemyeo 단일 danil 당파적 dangpajeok 출처에 chulcheoe 크게 keuge 의존하지 uijonhaji 않는다. anneunda. ⚖️

Labor 비교

### ### 노동당도 nodongdangdo 유사한 yusahan 독자적인 dokjajeogin 인증 injeung 방식을 bangsigeul 채택했는가? chaetaekhaetneunga?

### Did Labor Adopt Similar Bespoke Authentication Approaches?

노동당은 nodongdangeun myGovID가 myGovIDga 개발될 gaebaldoel 때 ttae 집권 jipgwon 중이지 jungiji 않았다(연립정부가 anatda(yeonripjeongbuga 2013-2022년에 2013-2022nyeone 통치). tongchi). 노동당 nodongdang 정부는 jeongbuneun 2022년 2022nyeon 5월에 5wore 취임했을 chwiimhaesseul 때 ttae myGovID myGovID 시스템을 siseutemeul 물려받았다. mulryeobadatda. Labor was not in government when myGovID was developed (Coalition governed 2013-2022).

**그러나** **geureona** 더 deo 관련성 gwanryeonseong 있는 itneun 비교는: bigyoneun: **노동당은 **nodongdangeun 발견된 balgyeondoen 취약점에 chwiyakjeome 어떻게 eotteoke 대응했는가?** daeeunghaetneunga?** 이다 ida The Labor government inherited the myGovID system when they took office in May 2022.

**However**, the more relevant comparison is: **How did Labor respond to the discovered vulnerability?**

As noted above, the decision to "not intend to change the protocol" in September 2024 was made by the **Labor government's ATO**, not the Coalition.

위에서 wieseo 언급한 eongeuphan 바와 bawa 같이, gati, 2024년 2024nyeon 9월 9wol '프로토콜을 'peurotokoreul 변경할 byeongyeonghal 의도가 uidoga 없다'는 eopda'neun 결정은 gyeoljeongeun **노동당 **nodongdang 정부의 jeongbuui ATO**에서 ATO**eseo 내려졌지 naeryeojyeotji 연립정부가 yeonripjeongbuga 아니다. anida. 이는 ineun 연립정부(원래 yeonripjeongbu(wonrae 개발)와 gaebal)wa 노동당(발견된 nodongdang(balgyeondoen 취약점에 chwiyakjeome 대한 daehan 대응) daeeung) 모두 modu myGovID에 myGovIDe 대해 daehae 의심스러운 uisimseureoun 사이버보안 saibeoboan 결정을 gyeoljeongeul 내렸음을 naeryeosseumeul 나타낸다. natanaenda. This indicates both governments (Coalition for original development, Labor for response to the discovered vulnerability) made questionable cybersecurity decisions regarding myGovID.

### ### 노동당의 nodongdangui 디지털 dijiteol 신원 sinwon 접근 jeopgeun 방식 bangsik ### Labor's Approach to Digital Identity

노동당은 nodongdangeun 디지털 dijiteol 신원 sinwon 계획 gyehoek 하에서 haeseo myGovID(2024년 myGovID(2024nyeon 11월에 11wore 'myID'로 'myID'ro 리브랜딩됨) ribeuraendingdoem) 개발을 gaebareul 계속 gyesok 추진했다. chujinhaetda. 노동당은 nodongdangeun 독자적인 dokjajeogin TDIF TDIF 프레임워크를 peureimwokeureul 포기하지 pogihaji 않고 anko 그 geu 안에서 aneseo 계속 gyesok 운영했다 unyeonghaetda [8]. [8]. 이는 ineun 노동당이 nodongdangi 이를 ireul 물려받은 mulryeobadeun 후 hu 아키텍처 akitekcheo 취약점을 chwiyakjeomeul 해결하지 haegyeolhaji 않았기 anatgi 때문에 ttaemune 책임이 chaegimi 있을 isseul 수 su 있음을 isseumeul 시사한다. sisahanda. Labor has pursued continued development of myGovID (rebranded as "myID" in November 2024) under a digital identity scheme.

🌐

균형 잡힌 관점

### ### 연립정부의 yeonripjeongbuui 설계 seolgye 결정(2013-2022) gyeoljeong(2013-2022)

### The Coalition's Design Decision (2013-2022)

연립정부가 yeonripjeongbuga OpenID OpenID Connect와 Connectwa 같은 gateun 국제 gukje 표준 pyojun 프로토콜을 peurotokoreul 채택하는 chaetaekhaneun 대신 daesin 독자적인 dokjajeogin 인증 injeung 프로토콜(TDIF)을 peurotokol(TDIF)eul 사용하여 sayonghayeo myGovID를 myGovIDreul 개발하기로 gaebalhagiro 결정했을 gyeoljeonghaesseul 때, ttae, 이는 ineun 의심스러운 uisimseureoun 아키텍처 akitekcheo 결정이었다. gyeoljeongieotda. 이러한 ireohan 선택의 seontaegui 이유는 iyuneun 아마도: amado: When the Coalition government decided to develop myGovID using a proprietary, bespoke authentication protocol (TDIF) rather than adopting internationally standard protocols like OpenID Connect, this represented a questionable architectural decision.

- - 특정 teukjeong 정부 jeongbu 요구에 yogue 맞춤된 matchumdoen 고유한 goyuhan 호주 hoju 솔루션에 solrusyeone 대한 daehan 요구 yogu The reasons for this choice were likely:

- Desire for a uniquely Australian solution tailored to specific government needs

- Potential national sovereignty concerns (not relying on international standards)

- Perceived control over the system's security and operations

However, security experts argue that bespoke authentication systems are inherently riskier because they:

- Have limited external security review compared to widely-used standards

- Don't benefit from years of community vulnerability discovery and patching

- Increase the chance of design flaws like the one discovered in 2024 [2]

**Standard security practice is to use proven, widely-audited protocols unless there is a compelling reason not to.**

- - 잠재적 jamjaejeok 국가 gukga 주권 jugwon 우려(국제 uryeo(gukje 표준에 pyojune 의존하지 uijonhaji 않음) aneum) ### The Government's Response to the Discovered Vulnerability

- - 시스템 siseutem 보안 boan 및 mit 운영에 unyeonge 대한 daehan 인식된 insikdoen 통제 tongje More problematic than the original design choice was the response when the vulnerability was discovered:

**During Coalition government (2013-2022):**

- The Coalition would have deployed and operated myGovID but the vulnerability wasn't discovered until 2024 (after their loss of office)

**During Labor government (September 2024 onward):**

- The ATO explicitly refused to fix the known vulnerability, stating they "did not intend to change the protocol"

- The government dismissed it as a "public awareness issue" rather than a technical design flaw

- No remediation timeline or plan was announced

- The system continued to operate with the known vulnerability

그러나 geureona 보안 boan 전문가들은 jeonmungadeureun 맞춤형 matchumhyeong 인증 injeung 시스템이 siseutemi 본질적으로 bonjiljeogeuro 더 deo 위험하다고 wiheomhadago 주장한다: jujanghanda: ### Expert and Institutional Perspectives

- - 널리 neolri 사용되는 sayongdoeneun 표준에 pyojune 비해 bihae 외부 oebu 보안 boan 검토가 geomtoga 제한적 jehanjeok The Ombudsman's report reinforces that myGov/myGovID security is inadequate, with the government only agreeing to address deficiencies in 2025 [5].

- - 수년간의 sunyeonganui 커뮤니티 keomyuniti 취약점 chwiyakjeom 발견 balgyeon 및 mit 패치의 paechiui 이점을 ijeomeul 누리지 nuriji 못함 motham The timing suggests this was reactive rather than proactive security governance.

- - 2024년에 2024nyeone 발견된 balgyeondoen 것과 geotgwa 같은 gateun 설계 seolgye 결함 gyeolham 가능성 ganeungseong 증가 jeungga [2] [2] ### Comparative Government Practice

**표준 **pyojun 보안 boan 관행은 gwanhaengeun 타당한 tadanghan 이유가 iyuga 없는 eopneun 한 han 검증되고 geomjeungdoego 널리 neolri 감사된 gamsadoen 프로토콜을 peurotokoreul 사용하는 sayonghaneun 것이다.** geosida.** Ignoring known security vulnerabilities in authentication systems is not standard practice across responsible governments.

### ### 발견된 balgyeondoen 취약점에 chwiyakjeome 대한 daehan 정부 jeongbu 대응 daeeung The standard industry approach is:

1.

원래 wonrae 설계 seolgye 선택보다 seontaekboda 더 deo 문제가 munjega 된 doen 것은 geoseun 취약점이 chwiyakjeomi 발견되었을 balgyeondoeeosseul 때의 ttaeui 대응이었다: daeeungieotda: Acknowledge the vulnerability

2.

**연립정부 **yeonripjeongbu 시기(2013-2022):** sigi(2013-2022):** Develop a remediation plan

3.

- - 연립정부는 yeonripjeongbuneun myGovID를 myGovIDreul 배포 baepo 및 mit 운영했지만 unyeonghaetjiman 취약점은 chwiyakjeomeun 2024년(퇴임 2024nyeon(toeim 후)에 hu)e 발견되었다 balgyeondoeeotda Implement the fix within a reasonable timeframe

4.

**노동당 **nodongdang 정부 jeongbu 시기(2024년 sigi(2024nyeon 9월 9wol 이후):** ihu):** Publicly communicate the resolution

The Australian government's response (refusing to fix the protocol design flaw) falls short of these standards.

**Key context:** Neither the Coalition nor Labor has demonstrated strong cybersecurity governance regarding myGovID.

- - ATO는 ATOneun 알려진 alryeojin 취약점을 chwiyakjeomeul 수정하는 sujeonghaneun 것을 geoseul 명시적으로 myeongsijeogeuro 거부하며 geobuhamyeo 프로토콜을 peurotokoreul 변경할 byeongyeonghal 의도가 uidoga 없다고 eopdago 밝혔다 bakhyeotda The Coalition created a system using non-standard protocols, and Labor (which inherited it) refused to fix it when vulnerabilities were discovered.

- - 정부는 jeongbuneun 이를 ireul 기술적 gisuljeok 설계 seolgye 결함이 gyeolhami 아닌 anin '대중 'daejung 인식 insik 문제'로 munje'ro 일축했다 ilchukhaetda Both decisions appear driven by bureaucratic inertia and unwillingness to acknowledge systemic architectural failures.

- - 수정 sujeong 타임라인이나 taimrainina 계획이 gyehoegi 발표되지 balpyodoeji 않았다 anatda - - 알려진 alryeojin 취약점으로 chwiyakjeomeuro 시스템이 siseutemi 계속 gyesok 운영되었다 unyeongdoeeotda ### ### 전문가 jeonmunga 및 mit 제도적 jedojeok 관점 gwanjeom 옴부즈맨 ombujeumaen 보고서는 bogoseoneun myGov/myGovID myGov/myGovID 보안이 boani 불충분하다는 bulchungbunhadaneun 점을 jeomeul 강조하며, gangjohamyeo, 정부는 jeongbuneun 2025년까지 2025nyeonkkaji 결함 gyeolham 해결에 haegyeore 동의했을 donguihaesseul 뿐 ppun [5]. [5]. 이 i 시기는 sigineun 반응적이지 baneungjeogiji 선제적인 seonjejeogin 보안 boan 거버넌스임을 geobeoneonseuimeul 시사한다. sisahanda. ### ### 비교 bigyo 정부 jeongbu 관행 gwanhaeng 알려진 alryeojin 보안 boan 취약점을 chwiyakjeomeul 무시하는 musihaneun 것은 geoseun 책임 chaegim 있는 itneun 정부 jeongbu 전반의 jeonbanui 표준 pyojun 관행이 gwanhaengi 아니다. anida. 표준 pyojun 업계 eopgye 접근 jeopgeun 방식은: bangsigeun: 1. 1. 취약점 chwiyakjeom 인정 injeong 2. 2. 수정 sujeong 계획 gyehoek 수립 surip 3. 3. 합리적인 haprijeogin 기간 gigan 내 nae 수정 sujeong 구현 guhyeon 4. 4. 해결에 haegyeore 대한 daehan 공개적 gonggaejeok 소통 sotong 호주 hoju 정부의 jeongbuui 대응(설계 daeeung(seolgye 결함 gyeolham 수정 sujeong 거부)은 geobu)eun 이러한 ireohan 기준에 gijune 못 mot 미친다. michinda. **핵심 **haeksim 맥락:** maekrak:** 연립정부와 yeonripjeongbuwa 노동당 nodongdang 모두 modu myGovID에 myGovIDe 대해 daehae 강력한 gangryeokhan 사이버보안 saibeoboan 거버넌스를 geobeoneonseureul 보여주지 boyeojuji 못했다. mothaetda. 연립정부는 yeonripjeongbuneun 비표준 bipyojun 프로토콜을 peurotokoreul 사용하는 sayonghaneun 시스템을 siseutemeul 만들었고, mandeureotgo, 노동당(이를 nodongdang(ireul 물려받은)은 mulryeobadeun)eun 취약점이 chwiyakjeomi 발견되었을 balgyeondoeeosseul 때 ttae 수정을 sujeongeul 거부했다. geobuhaetda. 두 du 결정 gyeoljeong 모두 modu 관료적 gwanryojeok 관성과 gwanseonggwa 체계적 chegyejeok 아키텍처 akitekcheo 결함 gyeolham 인정 injeong 불가능성에 bulganeungseonge 의해 uihae 주도된 judodoen 것으로 geoseuro 보인다. boinda. 사실

7.0

/ 10

이 i 주장은 jujangeun myGovID myGovID 취약점과 chwiyakjeomgwa 정부의 jeongbuui 수정 sujeong 거부에 geobue 대해 daehae 사실적으로 sasiljeogeuro 정확하다. jeonghwakhada. 그러나 geureona 중요한 jungyohan **시간적 **siganjeok 정정**이 jeongjeong**i 있다: itda: 수정 sujeong 거부 geobu 결정은 gyeoljeongeun **2024년 **2024nyeon 9월 9wol 노동당 nodongdang 정부**에서 jeongbu**eseo 내려졌지 naeryeojyeotji 연립정부가 yeonripjeongbuga 아니다. anida. 연립정부(2013-2022)는 yeonripjeongbu(2013-2022)neun 맞춤형 matchumhyeong 비표준 bipyojun 프로토콜을 peurotokoreul 사용하기로 sayonghagiro 한 han 원래 wonrae 결정을 gyeoljeongeul 내렸는데, naeryeotneunde, 이는 ineun 이 i 취약점을 chwiyakjeomeul 가능하게 ganeunghage 한 han 아키텍처 akitekcheo 선택이었다. seontaegieotda.

The claim is factually accurate regarding the myGovID vulnerability and the government's refusal to fix it.

이 i 주장은 jujangeun 두 du 가지 gaji 방식으로 bangsigeuro 해석될 haeseokdoel 수 su 있다: itda: However, there is an important **temporal clarification**: The decision to refuse remediation was made by the **Labor government in September 2024**, not the Coalition government.

1. 1. **원래 **wonrae 프로토콜 peurotokol 설계를 seolgyereul 참조하는 chamjohaneun 경우(연립정부 gyeongu(yeonripjeongbu 시대 sidae 2013-2022):** 2013-2022):** 사실 sasil - - 연립정부는 yeonripjeongbuneun 입증된 ipjeungdoen 표준 pyojun 대신 daesin 맞춤형 matchumhyeong 프로토콜을 peurotokoreul 선택했다 seontaekhaetda The Coalition (2013-2022) made the original decision to use a bespoke, non-standard protocol, which was the architectural choice that enabled this vulnerability.

2. 2. **발견된 **balgyeondoen 취약점에 chwiyakjeome 대한 daehan 2024년 2024nyeon 수정 sujeong 거부를 geobureul 참조하는 chamjohaneun 경우:** gyeongu:** 사실이나 sasirina 연립정부가 yeonripjeongbuga 아닌 anin 노동당 nodongdang 정부에서 jeongbueseo 내려진 naeryeojin 결정 gyeoljeong The claim could be interpreted two ways:

1. **If referring to original protocol design (Coalition era 2013-2022):** TRUE - The Coalition chose a bespoke protocol over proven standards

2. **If referring to the 2024 refusal to fix the discovered vulnerability:** TRUE but made by Labor government, not Coalition

The statement "Chose to ignore and not fix" most naturally reads as referring to the refusal to remediate after discovery (September 2024), which was a Labor government decision, though the underlying architectural choice was made by the Coalition.

'무시하고 'musihago 수정하지 sujeonghaji 않기로 ankiro 선택했다'는 seontaekhaetda'neun 문구는 munguneun 자연스럽게 jayeonseureopge 발견 balgyeon 후 hu 수정 sujeong 거부(2024년 geobu(2024nyeon 9월)를 9wol)reul 참조하는 chamjohaneun 것으로 geoseuro 읽히는데, ikhineunde, 이는 ineun 노동당 nodongdang 정부의 jeongbuui 결정이었지만 gyeoljeongieotjiman 기본 gibon 아키텍처 akitekcheo 선택은 seontaegeun 연립정부에서 yeonripjeongbueseo 내려졌다. naeryeojyeotda. 최종 점수

7.0

/ 10

사실

이 i 주장은 jujangeun myGovID myGovID 취약점과 chwiyakjeomgwa 정부의 jeongbuui 수정 sujeong 거부에 geobue 대해 daehae 사실적으로 sasiljeogeuro 정확하다. jeonghwakhada. 그러나 geureona 중요한 jungyohan **시간적 **siganjeok 정정**이 jeongjeong**i 있다: itda: 수정 sujeong 거부 geobu 결정은 gyeoljeongeun **2024년 **2024nyeon 9월 9wol 노동당 nodongdang 정부**에서 jeongbu**eseo 내려졌지 naeryeojyeotji 연립정부가 yeonripjeongbuga 아니다. anida. 연립정부(2013-2022)는 yeonripjeongbu(2013-2022)neun 맞춤형 matchumhyeong 비표준 bipyojun 프로토콜을 peurotokoreul 사용하기로 sayonghagiro 한 han 원래 wonrae 결정을 gyeoljeongeul 내렸는데, naeryeotneunde, 이는 ineun 이 i 취약점을 chwiyakjeomeul 가능하게 ganeunghage 한 han 아키텍처 akitekcheo 선택이었다. seontaegieotda.

The claim is factually accurate regarding the myGovID vulnerability and the government's refusal to fix it.

이 i 주장은 jujangeun 두 du 가지 gaji 방식으로 bangsigeuro 해석될 haeseokdoel 수 su 있다: itda: However, there is an important **temporal clarification**: The decision to refuse remediation was made by the **Labor government in September 2024**, not the Coalition government.

1. 1. **원래 **wonrae 프로토콜 peurotokol 설계를 seolgyereul 참조하는 chamjohaneun 경우(연립정부 gyeongu(yeonripjeongbu 시대 sidae 2013-2022):** 2013-2022):** 사실 sasil - - 연립정부는 yeonripjeongbuneun 입증된 ipjeungdoen 표준 pyojun 대신 daesin 맞춤형 matchumhyeong 프로토콜을 peurotokoreul 선택했다 seontaekhaetda The Coalition (2013-2022) made the original decision to use a bespoke, non-standard protocol, which was the architectural choice that enabled this vulnerability.

2. 2. **발견된 **balgyeondoen 취약점에 chwiyakjeome 대한 daehan 2024년 2024nyeon 수정 sujeong 거부를 geobureul 참조하는 chamjohaneun 경우:** gyeongu:** 사실이나 sasirina 연립정부가 yeonripjeongbuga 아닌 anin 노동당 nodongdang 정부에서 jeongbueseo 내려진 naeryeojin 결정 gyeoljeong The claim could be interpreted two ways:

1. **If referring to original protocol design (Coalition era 2013-2022):** TRUE - The Coalition chose a bespoke protocol over proven standards

2. **If referring to the 2024 refusal to fix the discovered vulnerability:** TRUE but made by Labor government, not Coalition

The statement "Chose to ignore and not fix" most naturally reads as referring to the refusal to remediate after discovery (September 2024), which was a Labor government decision, though the underlying architectural choice was made by the Coalition.

'무시하고 'musihago 수정하지 sujeonghaji 않기로 ankiro 선택했다'는 seontaekhaetda'neun 문구는 munguneun 자연스럽게 jayeonseureopge 발견 balgyeon 후 hu 수정 sujeong 거부(2024년 geobu(2024nyeon 9월)를 9wol)reul 참조하는 chamjohaneun 것으로 geoseuro 읽히는데, ikhineunde, 이는 ineun 노동당 nodongdang 정부의 jeongbuui 결정이었지만 gyeoljeongieotjiman 기본 gibon 아키텍처 akitekcheo 선택은 seontaegeun 연립정부에서 yeonripjeongbueseo 내려졌다. naeryeojyeotda. 📚 출처 및 인용 (8)

-

1

itnews.com.au

ATO declines to change protocol.

iTnews -

2

thinkingcybersecurity.com

Thinkingcybersecurity

-

3

innovationaus.com

Innovationaus

-

4

accountantsdaily.com.au

From security concerns to clashes with workplace policies, the transition to myGovID has caused a few headaches within the profession, but the ATO believes worries are misplaced.

Accountantsdaily Com -

5PDF

Keeping myGov Secure

Ombudsman Gov • PDF Document -

6

architecture.digital.gov.au

Architecture Digital Gov

-

7

cecs.anu.edu.au

Cecs Anu Edu

-

8

ato.gov.au

Ato Gov

평가 척도 방법론

1-3: 거짓

사실과 다르거나 악의적인 날조.

4-6: 부분적

일부 사실이나 맥락이 누락되거나 왜곡됨.

7-9: 대체로 사실

사소한 기술적 문제 또는 표현 문제.

10: 정확

완벽하게 검증되고 맥락적으로 공정함.

방법론: 평가는 공식 정부 기록, 독립적인 팩트체크 기관 및 1차 출처 문서의 교차 참조를 통해 결정됩니다.